Защита информации, циркулирующей в ЕК АСУТР от технических средств перехвата, от утечки по техническим каналам и от несанкционированного доступа (НСД) с целью нарушения конфиденциальности и целостности системы является неотъемлемой составной частью работ по сохранности государственной и коммерческой тайны, защите информационных ресурсов и обеспечению информационной безопасности ОАО "РЖД".

Основными целями защиты информации являются:

предотвращение возможной утечки, хищения, распространения и разглашения секретных и конфиденциальных сведений и данных путем устранения возможных технических каналов утечки и каналов несанкционированного доступа к информации, содержащей указанные сведения, а также исключение условий, способствующих образованию этих каналов при эксплуатации ЕК АСУТР;

предотвращение нарушений работоспособности ЕК АСУТР из-за нарушений целостности и доступности циркулирующей в ней информации.

Защите от утечки по техническим каналам и от несанкционированного доступа подлежит секретная и конфиденциальная информация, которая представляется и циркулирует в ЕК АСУТР в виде:

документированной информации;

информации, циркулирующей в СПД.

Установление конкретного вида информации, подлежащего обязательной защите, должно осуществляться в процессе проектирования ЕК АСУТР на основании утвержденных и действующих "Перечня сведений, отнесенных органами государственной власти к государственной тайне и подлежащей засекречиванию в ОАО "РЖД" и "Перечня сведений, составляющих коммерческую тайну ОАО "РЖД".

Носителями информации, подлежащими защите в ЕК АСУТР, являются:

документы, дела, издания, а также машинные носители, содержащие секретную и конфиденциальную информацию, используемую согласно регламентам применения ЕК АСУТР;

технические средства визуального отображения секретной и конфиденциальной информации;

средства и линии связи, используемые в ЕК АСУТР для передачи копий секретных и конфиденциальных документов, и другой документированной секретной и конфиденциальной информации;

средства электронной вычислительной техники, информационно - вычислительные и автоматизированные системы различного уровня и назначения, используемые для автоматизированной обработки, хранения и передачи секретной и конфиденциальной информации;

служебные помещения, в которых проводятся обсуждения секретных или конфиденциальных вопросов, а также установлены телефонные аппараты для передачи речевой секретной или конфиденциальной информации;

служебные помещения, в которых размещаются и одновременно функционируют основные и вспомогательные технические средства, создающие информативные физические поля (излучения, наводки) и способствующие их распространению.

Под основными техническими средствами понимаются технические средства и системы, непосредственно предназначенные для обработки, хранения, записи, воспроизведения, распечатки, отображения, передачи и документирования секретной и конфиденциальной информации ЕК АСУТР.

Под вспомогательными техническими средствами понимаются средства КТС, телефонной, громкоговорящей и диспетчерской связи, электронная бытовая и оргтехника, электрические устройства и приборы, различные проводные и кабельные линии, системы электропитания, пожарной и охранной сигнализации, оповещения и другие технические средства, не предназначенные для обработки, записи, хранения, воспроизведения, распечатки, отображения, передачи и документирования секретной и конфиденциальной информации, но на которые могут воздействовать физические поля (электрические, магнитные, электромагнитные, акустические) информативных сигналов.

Защита информации в ЕК АСУТР должна обеспечиваться применением комплекса согласованных и взаимоувязанных организационных и технических мер защиты.

Организационно-технические меры должны включать в себя мероприятия по исключению утечки информации через действующие в служебных помещениях вспомогательные технические средства (ВТС). Мероприятия должны обеспечить решение вопросов простейшими техническими средствами и организационными мерами ограничительного характера, регламентирующими порядок пользования этими ВТС.

Технические и программные меры должны обеспечивать защиту обрабатываемой в ЕК АСУТР информации, включая:

защиту от несанкционированного доступа на уровне прикладной системы;

идентификацию и аутентификацию пользователей;

управление разграничением доступа;

протоколирование и аудит работы системы;

экранирование внутренней области информационной системы от потенциально враждебной внешней среды.

Меры криптографирования должны обеспечивать конфиденциальность информации при ее хранении в средствах информатизации и передаче по каналам и линиям связи, а также устанавливать подлинность и целостность информации, передаваемой в электронном виде.

Конкретный набор необходимых мер защиты должен разрабатываться и реализовываться для каждого подлежащего защите компонента ЕК АСУТР, включая вычислительную сеть, технические средства передачи информации и выделенные служебного помещения.

Исходя из степени секретности информации компоненты ЕК АСУТР должны включать:

компоненты, обрабатывающие секретную информацию и информацию, отнесенную ОАО "РЖД" к "Строго конфиденциальной";

компоненты, предназначенные для обработки конфиденциальной информации;

компоненты ЕК АСУТР, предназначенные для обработки служебной информации ОАО "РЖД", не отнесенной к конфиденциальной или секретной.

В целях дифференцированного подхода к выбору необходимого комплекса технически обоснованных мер и средств защиты информации, должны быть установлены соответствующие категории их защищенности.

Для создаваемой ЕК АСУТР:

компоненты, обрабатывающие информацию, отнесенную Компанией к "Строго конфиденциальной", должны удовлетворять требованиям 3 категории защищенности;

компоненты, предназначенные для обработки конфиденциальной информации должны удовлетворять требованиям 5 категории защищенности;

к компонентам ЕК АСУТР, предназначенным для обработки служебной информации ОАО "РЖД", не отнесенной к конфиденциальной или секретной, специальных требований по защите информации не предъявляется.

Организация комплексной защиты информации ЕК АСУТР является составной частью системы защиты информации ОАО "РЖД". Непосредственное организационно-методическое руководство функционированием системы защиты информации и внедрением необходимых мероприятий по защите информации утверждается руководителем службы безопасности Компании. В рамках системы администрирования ЕК АСУТР должно быть образовано подразделение защиты информации, а в состав специалистов по обслуживанию вычислительных средств ЕК АСУТР и администрированию системы вводится "Администратор защиты информации".

Защита информации ЕК АСУТР осуществляется во взаимодействии с подразделениями сохранности информационных ресурсов, подразделениями информатизации, подразделениями связи, режима и охраны, а также структурными подразделениями в составе Компании, работа которых непосредственно связана с использованием секретных и конфиденциальных сведений или в процессе деятельности которых образуется информация, раскрывающая такие сведения.

Администраторы защиты информации должны определять уровни доступа для групп пользователей. Администраторы БД и ЛВС назначают для обеспечения установленных администраторами защиты информации прав доступа.

Информация о методах реализации защиты ЕК АСУТР и пароли пользователей должны быть соответственно секретными или строго конфиденциальными.

Все машинные носители секретной и конфиденциальной информации (дискеты, жесткие магнитные диски, магнитооптические диски, кассеты магнитных лент и др.) подлежат обязательному учету в подразделении сохранности информационных ресурсов. По миновании надобности информация с учтенных машинных носителей должна стираться путем двукратной записи на них любой не конфиденциальной информации, либо путем двукратного полного их форматирования. Стирание информации с машинных носителей методом удаления файлов запрещается.

Фрагменты защищаемой вычислительной сети, предназначенные для обработки секретной конфиденциальной информации, изолированы от остальных вычислительных сетей. Фрагменты защищаемой вычислительной сети должны содержать только те компоненты, без которых защищаемая сеть не может обеспечивать обработку защищаемой информации.

Пользователи имеют возможность доступа к базам данных только через сеть. Серверы баз данных не предоставляют услуги файлового сервера. На рабочие станции передаются только те данные, которые запрошены пользователем. Файлы, хранящиеся на сервере являются неразделяемыми с точки зрения операционных систем, а разделение данных между пользователями имеет место только на уровне СУБД. На рабочих станциях не хранится конфиденциальная информация.

Система защиты информации должна парировать следующие типы атак:

работа с защищаемыми данными средствами СУБД;

работа с защищаемыми данными средствами операционной системы;

работа с сетевыми пакетами.

Защита от превышения полномочий должна обеспечивать:

защиту от кражи ключевой информации из командных и системных файлов,

перехвата паролей программой закладкой или их подбора;

защиту от несанкционированного сканирования файлов и "сборки мусора" системы;

защита от подмены системных файлов (запуск драйверов, демонов, сервисных программ, и т.д.), динамических библиотек, модификации системы самой защиты.

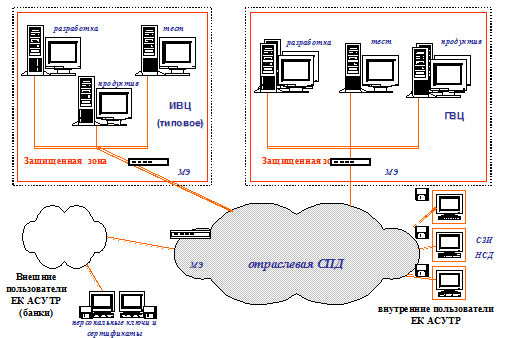

Защита от несанкционированного доступа не должна ограничивать возможности ЕК АСУТР по выполнению функциональных задач в реальном масштабе времени. Программно-техническая реализация средств защиты ЕК АСУТР представлена на рис.5.4.

Рисунок 5.4 - Программно-техническая реализация средств защиты ЕК АСУФР

Инструкция пользователя

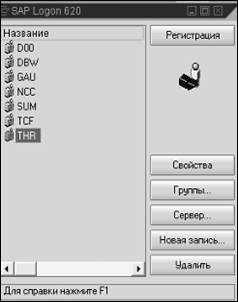

Для обеспечения возможности входа в систему SAP R/3 должна быть осуществлена регистрации пользователя в системе. Регистрация пользователя осуществляется в экранной форме "Регистрация в системе SAP R/3".

Сначала необходимо запустить программу SAP Logon, где выбирается подсистема, с которой предстоит дальнейшая работа. При запуске SAP Logon появляется следующее окно (рис.5.5).

Рисунок 5.5 – Окно запуска программы

После выбора подсистемы нужно нажать на кнопку "Регистрация".

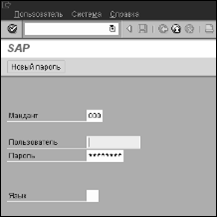

Появится следующий экран (рис.5.6).

Рисунок 5.6 – Регистрация в системе

Для защиты от несанкционированного доступа при регистрации запрашивается имя пользователя и пароль. При вводе пароль не виден (видны только звездочки). Имя пользователя и пароль должны быть известны только самому пользователю системы.

По завершению регистрации пользователю открывается экранная форма SAP Easy Access Меню Пользователя.

Для облегчения работы пользователя в системе ЕК АСУТР разработан комплекс инструкций по управлению персоналом. (Приложение 3)

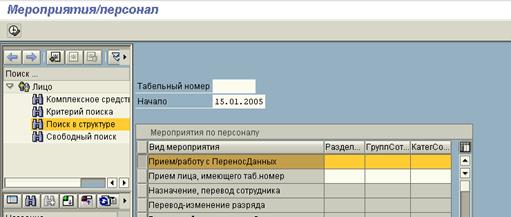

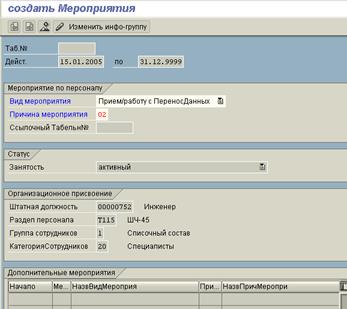

В качестве примера рассмотрим технологическую инструкцию специалиста отдела кадров по приему сотрудника. Мероприятие "Прием на работу". (рис.5.7)

Рисунок 5.7 – Мероприятие по персоналу

В окне "Мероприятия /персонал" выбрать вид мероприятия "Прием/работу с ПереносДанных". Поле "Табельный номер" не заполняется, в дальнейшем система его присвоит автоматически. В поле "Начало" ввести дату приема на работу. Выбрать пиктограмму  - выполнить. Открывается экран создания мероприятия (рис.5.8).

- выполнить. Открывается экран создания мероприятия (рис.5.8).

Рисунок 5.8 – Создание мероприятия

Поле "Причина мероприятия" заполнить из справочника значением 02Прием БЕЗ вн/трансп. перемещ. – то есть прием работника "со стороны". Поле "Ссылочный таб. №" не заполнять. Нажать "enter", после чего данные полей в разделе "Организационное присвоение" этого инфо-типа заполнятся автоматически. В поле "Группа сотрудников" для работника, принимаемого на неопределенный срок, по умолчанию заполнено значение "Списочный состав". Данные сохранить, нажав пиктограмму  - сохранить.

- сохранить.

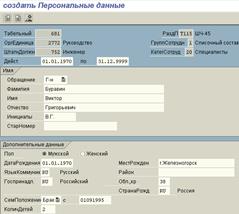

Далее создаем инфо-тип "Персональные данные" (рис.5.9).

Рисунок 5.9 – Ввод персональных данных

Заполнить поле "Семейное положение" – из справочника. Для лиц, состоящих в браке, в поле справа проставить дату регистрации брака. Указать количество детей.

Программа автоматически предлагает столько окон для заполнения персональных данных детей, какое количество их будет указано в инфо-типе "Персональные данные".

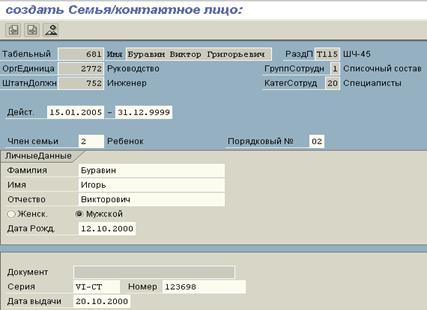

Внести персональные данные членов семьи (рис.5.10). Нажать пиктограмму Сохранить.

Рисунок 5.10 – Ввод персональных данных членов семьи

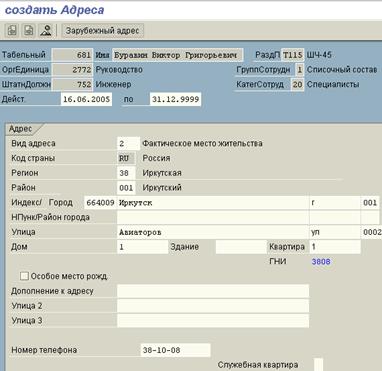

Система предлагает инфо-тип "Создать адреса" с фактическим местом жительства (рис.5.11).

Рисунок 5.11 – Ввод адреса

В случае если фактическое место жительства совпадает с адресом по прописке, то поле "Вид адреса" со значением 2 – "Фактическое место жительства" изменить на значение 1 – "Адрес по прописке", пользуясь справочником.

В поле "Действ" внести дату регистрации по прописке. И в таком виде сохранить.

В случае, когда адрес фактический и адрес по прописке различны, то после сохранения инфо-типа "Адрес фактический" система предложит новый незаполненный экран для заполнения адреса по прописке.

Заполняем паспортные данные в инфо-типе "Удостоверение СНГ" (рис.5.12).

Рисунок 5.12 – Ввод паспортных данных

Поле "Действ с... по... " заполняются автоматически. Данные паспорта гражданина РФ заполняются вручную в соответствующих полях. Поле "Годен до" - срок, до которого годен паспорт. Нажать пиктограмму Сохранить. После занесения всех данных создаем приказ о приеме на работу (рис.5.13). Не заполнять номер и дату приказа, так как на этом этапе готовится проект приказа для печати. Руководством предприятия он не подписан.

В поле "Уточнение причины" выбрать из справочника нужную запись. Это необходимо для корректного формирования отчетности. Для работников, принятых со стороны следующие записи в поле "Уточнение причины":

Рисунок 5.13 – Создание приказа о приеме на работу

После сохранения инфо-типа "Создать приказы, распоряжения" программа предлагает распечатать извещение для постановки на воинский учет.

Извещение в ВУБ выдается на экране в качестве документа "Word", предусмотрена возможность внесения в нём изменений, после этого документ распечатать. В случае если принимаемый работник невоеннообязанный, нажать на клавишу "нет".

Далее система предлагает распечатать карточку прохождения инструктажей. При нажатии клавиши "Да" на экране формируется Карточка прохождения инструктажей в качестве документа "Word", при необходимости внести изменения, распечатать.

Далее программа предлагает распечатать приказ о приеме:

инфо-тип "Приказы, распоряжения" появляется в виде просмотра с пиктограммой "Печать Документа". При нажатии на пиктограмму выдается на печать унифицированная форма Т-1 приказа о приеме.

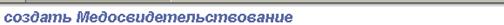

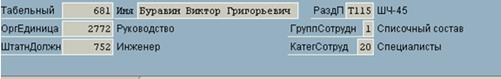

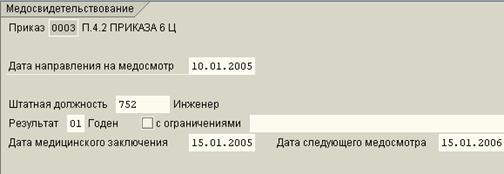

Заносим данные о прохождении медкомиссии (рис.5.14).

Рисунок 5.14 – Ввод данных медосвидетельствования

Для сохранения данной информации, необходимо нажать пиктограмму сохранить.

Если хранить такие данные не требуется, нажать клавишу "Esc" на клавиатуре.

В результате система возвращается в первоначальный экран. "Мероприятия/персонал".

Распечатанные документы: Трудовой договор и приказ о приеме Т-1 отдаются руководителю предприятия на подпись.

Дата: 2019-05-29, просмотров: 422.