При работе в Интернете браузер Internet Explorer использует два типа сертификатов: персональный сертификат (personal certificate) и сертификат веб-узла (Web site certificate). Персональный сертификат удостоверяет личность пользователя. Информация сертификата используется при передаче личной информации через Интернет на веб-узел, который требует проверки пользователя посредством сертификата. Сертификат веб-узла подтверждает, что данный узел является безопасным и подлинным. При этом гарантируется, что никакой другой веб-узел не является идентичным оригинальному веб-узлу. Internet Explorer при подключении к веб-узлу проверяет, что интернет-адрес в сертификате совпадает с действительным адресом и срок действия сертификата еще не истек.

Хранилища сертификатов

Операционная система сохраняет сертификаты локально на том компьютере, с которого запрашивался сертификат для данного компьютера или для пользователя, работающего за данным компьютером. Место хранения сертификатов называется хранилищем сертификатов (certificate store).

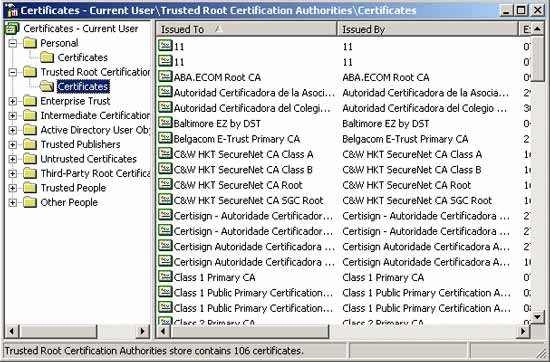

С помощью оснастки Certificates (Сертификаты) (рис. 10) можно просматривать хранилища сертификатов для пользователя, компьютера или сервиса (службы), в которых сертификаты можно сортировать. Режим сортировки определяется переключателями в окне View Options (Параметры просмотра), которое вызывается с помощью команды View | Options (Вид Параметры). Переключатель Certificate purpose определяет режим просмотра сертификатов по назначению, а переключатель Logical certificate stores — по логическим хранилищам. В табл. 1 перечислены некоторые основные папки, которые отображаются в окне оснастки Certificates в разных режимах просмотра.

Примечание

Оснастка Certificates отсутствует в пользовательском интерфейсе системы, поэтому ее нужно подключить вручную к консоли ММС. Процедура создания инструмента ММС описана в разд. "Создание новой консоли" главы 6 "Средства управления системой".

Рисунок 10. Окно оснастки Certificates

Таблица 1. Список папок хранилища сертификатов с кратким описанием

| Сортировка по | Папка | Содержит |

| Логическим хранилищам | Personal (Личные) | Сертификаты, связанные с закрытыми ключами пользователя. Сертификаты, которые были выданы компьютеру или службе, для которых выполняется управление сертификатами |

| Trusted Root Certification Authorities (Доверенные корневые центры сертификации) | Полностью доверяемые центры сертификации | |

| Enterprise Trust (Доверительные отношения в предприятии) | Списки доверяемых отношений сертификатов (certificate trust list). Обеспечивает механизм доверия к корневым сертификатам со стороны других организаций | |

| Intermediate Certification Authorities (Промежуточные центры сертификации) | Сертификаты, выпущенные для других пользователей и центров сертификации | |

| Active Directory User Object (Объект пользователя Active Directory) | Сертификаты, связанные с вашим пользовательским объектом и опубликованные в Active Directory | |

| Trusted Publishers (Доверенные издатели) | Сертификаты, выпущенные центрами сертификации, которые соответствуют политикам Software Restriction | |

| Untrusted Certificates (Сертификаты, к которым нет доверия) | Сертификаты, для которых явно установлено отсутствие доверительных отношений | |

| Third-Party Root Certification Authorities (Сторонние корневые центры сертификации) | Доверяемые корневые сертификаты от центров сертификации, отличных от Microsoft и вашей собственной организации | |

| Trusted People (Доверенные лица) | Сертификаты, выпущенные для других пользователей или конечных устройств, с которыми налажены доверительные отношения | |

| По назначению | Server Authentication (Проверка подлинности сервера) | Сертификаты, которые используются серверными программами для аутентификации при обращении к клиентам |

| Client Authentication (Проверка подлинности клиента) | Сертификаты, которые используются клиентскими программами для аутентификации при обращении к серверам | |

| Code Signing (Подписывание кода) | Сертификаты, связанные с парами ключей, используемых для подписи активного содержания | |

| Secure Email (Защищенная электронная почта) | Сертификаты, связанные с парами ключей, используемых для подписи электронных сообщений | |

| Encrypting File System (Шифрующая файловая система) | Сертификаты, связанные с парами ключей, которые шифруют и дешифруют симметричный ключ, используемый для шифрования и расшифровки данных | |

| File Recovery (Восстановление файлов) | Сертификаты, связанные с парами ключей, которые шифруют и дешифруют симметричный ключ, используемый для восстановления зашифрованных данных |

При наличии соответствующих прав вы можете импортировать или экспортировать сертификаты из любой папки в хранилище сертификатов. Если личный ключ, связанный с сертификатом, доступен для экспорта, то вы можете экспортировать сертификат и личный ключ в файл, соответствующий стандарту PKCS #12.

Оснастка Certificates позволяет публиковать выпущенные сертификаты в Active Directory. Публикация сертификата в Active Directory дает возможность всем группам, которые имеют необходимые разрешения, извлекать сертификат при необходимости.

Команда Find Certificates (Поиск сертификатов) (контекстного меню или меню Action (Действие)) помогает отыскать выпущенные сертификаты в хранилищах сертификатов. Вы можете провести поиск в определенном хранилище или во всех хранилищах и ограничить поиск на основании определенной информации сертификатов, например, искать сертификаты, выпущенные определенным центром сертификации.

Запрос сертификата

Если администратор создал политику открытого ключа для автоматизации запросов на получение сертификатов, то вам, возможно, никогда не придется запрашивать сертификаты самостоятельно, если только вы не работаете со смарт-картами. Пользователи смарт-карт должны запрашивать свои сертификаты.

Если вы пользуетесь смарт-картами, или в вашей организации не применяются автоматические запросы на получение сертификатов, то вы можете запросить новые сертификаты. Запросить новый сертификат можно с помощью мастера Certificate Request Wizard (Мастер запроса сертификата) или на веб-страницах служб сертификации. При запросе сертификатов в центре сертификации предприятия Windows Server 2003 используется, как правило, мастер Certificate Request Wizard, вызываемый из оснастки Certificates. Кроме того, центр сертификации, установленный на Windows Server 2003 в сочетании со службами Интернета (Internet Information Services), имеет веб- страницу, на которой можно запрашивать сертификаты. По умолчанию ЭТИ сертификаты находятся ПО адресу http://servername/certsrv, где servername — имя сервера, на котором находится ЦС.

Для того чтобы запросить сертификат в оснастке Certificates:

1. Откройте окно оснастки Certificates.

2. На панели структуры (левое подокно) откройте нужный узел: для пользователя Certificates | Current User (Сертификаты | текущий пользователь), для компьютера — Certificates | Computer Name (Сертификаты (локальный компьютер)).

3. Если вы находитесь в режиме просмотра "по логическим хранилищам", выберите папку Personal. В режиме "по назначению" выберите соответствующий режим (папку).

4. В меню Action (Действие) выберите команду All Tasks | Request New Certificate (Все задачи | Запросить новый сертификат).

5. В окне мастера Certificate Request Wizard выберите:

· тип (шаблон) сертификата;

· ЦС, который выдаст сертификат (если имеется несколько ЦС) (если установлен флажок Advanced (Дополнительно));

· поставщика службы криптографии (Cryptographic Service Provider, CSP) (если установлен флажок Advanced).

6. Введите дружественное имя сертификата и его описание.

7. После выбора и проверки всех параметров нажмите кнопку Finish (Готово).

Импорт и экспорт сертификатов

При импорте или экспорте сертификат копируется в хранилище или из хранилища. Импорт или экспорт сертификата проводится при выполнении следующих задач:

· инсталляция сертификата, полученного вами от другого пользователя (импорт);

· восстановление сертификата, который хранился в виде резервной копии (импорт);

· создание резервной копии сертификата (экспорт);

· копирование сертификата или ключа для использования на другом компьютере (экспорт).

Передавать сертификаты можно в следующих форматах.

· Personal Information Exchange (Обмен персональной информацией) (PKCS #12)

Данный формат (Personal Information Exchange, PFX) позволяет приложениям передавать сертификаты и соответствующие личные ключи с одного компьютера на другой, на съемный накопитель или смарт-карту.

PKCS #12 является стандартным в отрасли форматом, применяемым для передачи или резервного копирования и восстановления сертификатов и их ключей. Сертификаты в этом формате могут передаваться между продуктами одного или различных производителей, например, Microsoft и IBM. Для использования формата PKCS #12 поставщик услуг шифрования (CSP) должен считать сертификаты и ключи доступными для экспорта. Экспорт личного ключа — рискованная операция, поскольку ключом могут завладеть посторонние лица. Поэтому PKCS #12 является единственным форматом, который Microsoft поддерживает для экспорта сертификатов и связанных с ними личных ключей.

· Cryptographic Message Syntax Standard (Криптографический стандарт на синтаксис сообщений) (PKCS #7)

Определяет общий синтаксис данных и дает рекомендации по шифрованию, цифровым подписям и цепочкам сертификатов. PKCS #7 определяет точный формат, в котором данные шифруются или подписываются, а также то, как определяются алгоритмы шифрования. PKCS #7 позволяет передавать сертификат и все сертификаты в пути сертификата с одного компьютера на другой или с компьютера на съемный диск. Имена файлов сертификатов имеют расширение р7Ь.

· DER Encoded Binary X.509

Формат могут использовать центры сертификации, находящиеся не на серверах Windows. Имена файлов сертификатов имеют расширение сеr.

· Base64 Encoded X. 509

Данный формат могут применять ЦС, находящиеся не на серверах Windows, — например, ЦС, использующие программное обеспечение Netscape. Имена файлов сертификатов имеют расширение сеr.

Дата: 2019-07-30, просмотров: 387.