Всі сучасні компанії широко впроваджують в свою діяльність корпоративні інформаційні системи. Це дозволяє підвищити ефективність діяльності за рахунок використання більш оперативної й повної інформації усередині компанії, а також відкриває нові можливості для взаємодії з потенційними клієнтами за допомогою загальнодоступних мереж і Інтернет. Але разом з перевагами з'являються й ризики, пов'язані з небезпеками взаємодії з відкритим і неконтрольованим зовнішнім середовищем. Для зниження цих ризиків необхідно приділяти усе більшу увагу побудові й супроводженню систем безпеки. Для побудови системи безпеки необхідно чітко представляти, що саме вимагає захисту і яких засобів цей захист буде здійснюватися.

В інформаційній технології Intranet ключове місце займає Intranet-сервер, названий також WWW-сервером (веб-сервером). WWW-сервер може розглядатися як специфічна платформа для побудови інформаційної системи. Архітектура WWW-сервера залежить від функціональної спрямованості інформаційної системи, що буде будуватися на його основі. Проте можна виділити кілька типових рішень для веб-серверів в рамках корпоративної інформаційної системи. У випадку роботи в рамках глобальних мереж загального або обмеженого доступу використається зовнішній інформаційний сервер. Зовнішній інформаційний сервер може бути створений для представницьких (інформація про організацію і її роботи), технологічних (абоненти одержують доступ до технічних матеріалів, новим версіям програмних систем і так далі), маркетингових і інших цілей. Специфікою описаної моделі є мінімальна інформація про користувача, необхідність роботи в потенційно ворожому середовищі. У цьому зв'язку виникає необхідність захисту WWW - серверів. Особливо це актуально для внутрішніх і зовнішніх інформаційних серверів. Для рішення подібних завдань необхідний комплексний підхід до захисту інформації.

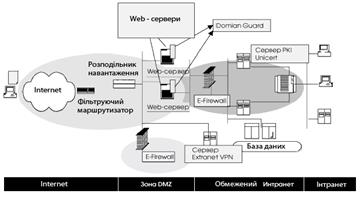

Типова інфраструктура корпоративної АС (Рис. 1) включає зону Інтернет, у якій перебувають потенційні клієнти і яка не є безпечної, демілітаризовану зону, у якій перебувають доступні з Інтернет Web-сервера, і захищену зону Інтранет, у якій циркулює внутрішня інформація. Насамперед, існує Інтернет-зона, що не вважається надійної в плані безпеки від зовнішніх атак. Передбачається, що з Інтернет до певних внутрішніх ресурсів компанії звертаються потенційні клієнти, партнери з інших компаній або постачальники Інтернет-послуг. DMZ (демілітаризована зона) - це область, де небезпечна зона Інтернет перетинається із захищеною внутрішньою мережею. Зовнішня безпека зони DMZ забезпечується роботою міжмережових екранів (firewall) і фільтруючих маршрутизаторів. Такі додатки, як загальнодоступні web-сервери й шлюзи електронної пошти встановлюються саме в зоні DMZ. У зоні Інтранет перебувають внутрішні сервера, а також сервера додатків і баз даних. У цій зоні циркулює внутрішня корпоративна інформація, що повинна бути надійно захищена від несанкціонованого доступу.

Для контролю демілітаризованої зони рекомендується використати міжмережове екранування, використовуючи його як для контролю на границі Інтернет і DMZ, так і на границі DMZ і Інтранет. У цьому випадку Web-сервера, що перебувають у демілітаризованій зоні мають потребу в додатковому захисті, що забезпечує операційна система підвищеної надійності Praesidium VirtualVault для Unix або Praesidium WebEnforcer для NT. Для підвищення безпеки транзакцій і контролю доступу до Web-серверів можна використати Praesidium Authorization Server - сервер, призначений для централізованої перевірки повноважень користувача на запитуваний ресурс.

Платформа для web-серверів VirtualVault VirtualVault - це платформа для web-серверів, що дозволяє захистити критично важливі Інтернет-додатки за рахунок значного скорочення кількості уязвимостей, якими можуть скористатися зловмисники (Рис. 3). VirtualVault включає высоконадежную операційну систему, web-сервер (наприклад, Netscape NES, Apache), а також розділену на зони робітниче середовище, що захищає операційну систему, web-сервер, web-сторінки й тексти інтерфейсних програм, що працюють на платформі web-серверів. VirtualVault також здійснює моніторинг і створює звіти про всі спроби зміни системних файлів або файлів додатків. При розробці системи VirtualVault ураховувалися три базових принципи: мінімалізм; гранично твердий контроль; безперервний моніторинг. Ця операційна система надає тільки ті сервіси, які потрібні для конкретного додатка, при цьому відсутній привілейований користувач, що володіє необмеженими повноваженнями, або адміністратор, а виконання кожного процесу дозволяється тільки при наявності необхідного мінімального набору прав доступу (і тільки на той короткий час, коли це дійсно потрібно). Всі взаємодії між web-сервером, операційною системою й інтерфейсними додатками відбуваються на рівні процесів і контролюються спеціальним механізмом, що створює роздільні віртуальні робітничі середовища для підвищення безпеки й надійності роботи системи. Аналогічним образом обмежується доступ до web-сторінок, системним файлам і файлам додатків. Нижче представлений короткий список основних переваг операційної системи Virtual Vault: Web-сервер конфігурується таким чином, що незахищених місць стає значно менше, ніж у ПО, установленого в режимі за замовчуванням. ПО інсталюється в зовнішній зоні для того, щоб успішні атаки на web-сервер обмежувалися тільки цією областю. Таким чином, внутрішня зона й внутрішні ресурси виявляються надійно захищеними від атак.

В операційній системі VirtualVault (VVOS) немає привілейованого користувача (root user), що міг би використатися зловмисниками або їхніми програмами для атаки на внутрішні ресурси (навпроти, в VirtualVault використається принцип найменшого рівня привілеїв). VVOS розбиває платформу на незалежні підзони, що дозволяє захистити web-сторінки й тексти интерфейсных додатків ОС від атак навіть у тому випадку, якщо частина з них уже досягла свого результату. При використанні такої архітектури додатків ОС VirtualVault перед виконанням додатка проводить перевірку його тексту й запускає на виконання тільки в тому випадку, якщо він не був змінений. Якщо ж у тексті додатка виявлені зміни, виконувані файли можуть бути повернуті у вихідний, незмінений стан, після чого буде створений файл журналу контролю подій і ОС продовжить виконання інших додатків.

VVOS реєструє всі випадки порушення прав доступу у файлі журналу контролю подій, що зберігається у власної високонадійної зони з найвищим рівнем захисту. У випадку спроб злому засобів безпеки система реєстрації в режимі реального часу відправляє системному адміністраторові повідомлення, що вказують місце й характеристики заборонених дій.

Сегментування даних створює надійну "стіну" між Інтранет-додатками й користувальницьким інтерфейсом, що обслуговує клієнтів Інтернет. Спочатку розроблена для захисту секретної інформації технологія сегментування була адаптована в VirtualVault для рішення проблеми безпеки в комерційних Інтернет-проектах. Сегментування даних має на увазі класифікацію всіх файлів і програм на сервері по наступних категоріях: Внутрішні (наприклад, бази даних, програми CGI, Java, сервери проміжного ПО); Наружні (наприклад, web-сервер, статичні web-сторінки). ОС VirtualVault розмежовує доступ між цими категоріями. Щоб програма з однієї області одержала доступ в іншу область, вона повинна мати відповідні привілеї. Всі комунікації між Внутрішньою й Зовнішньою областями контролюються за допомогою технології захищених шлюзів VirtualVault. Захищений шлюз захищає додатки, віднесені до категорії ВНУТРІШНІХ, від зловмисних атак або помилок, які могли б при відсутності такого захисту завдати шкоди внутрішнім додаткам. Всі системні додатки зберігаються в системній області з метою збереження їхньої цілісності. Такий поділ захищає web-сторінки від проникнення зловмисників, що вишукують слабкі місця в захисті або конфігурації. Захищені web-сторінки не можуть бути переписані або піддані атаці з метою приміщення непристойних і пропагандистських матеріалів.

Дата: 2019-05-28, просмотров: 348.