В столь важной задаче, как обеспечение безопасности информационной системы, нет и не может быть полностью готового решения. Это связано с тем, что структура каждой организации, функциональные связи между ее подразделениями и отдельными сотрудниками практически никогда полностью не повторяются. Только руководство организации может определить, насколько критично нарушение безопасности для компонент информационной системы, кто, когда и для решения каких задачах может использовать те или иные информационные сервисы. Ключевым этапом для построения надежной информационной системы является выработка политики безопасности.

Под политикой безопасности мы будем понимать совокупность документированных управленческих решений, направленных на защиту информации и связанных с ней ресурсов.

С практической точки зрения политику безопасности целесообразно разделить на три уровня:

- Решения, затрагивающие организацию в целом. Они носят весьма общий характер и, как правило, исходят от руководства организации.

- Вопросы, касающиеся отдельных аспектов информационной безопасности, но важные для различных систем, эксплуатируемых организацией.

- Конкретные сервисы информационной системы.

Третий уровень включает в себя два аспекта - цели (политики безопасности) и правила их достижения, поэтому его порой трудно отделить от вопросов реализации. В отличие от двух верхних уровней, третий должен быть гораздо детальнее. У отдельных сервисов есть много свойств, которые нельзя единым образом регламентировать в рамках всей организации. В то же время эти свойства настолько важны для обеспечения режима безопасности, что решения, относящиеся к ним, должны приниматься на управленческом, а не техническом уровне

В рассматриваемом случае существенна политика безопасности, формируемая на двух нижних уровнях. Для того, чтобы рассмотреть ее более конкретно, необходимо определить сущность и основные функциональные свойства межсетевого экрана - инструмента проведения этой политики.

Рассмотрим структуру информационной системы предприятия (организации). В общем случае она представляет собой неоднородный набор (комплекс) из различных компьютеров, управляемых различными операционными системами и сетевого оборудования, осуществляющего взаимодействие между компьютерами. Поскольку описанная система весьма разнородна (даже компьютеры одного типа и с одной ОС могут, в соответствии с их назначением, иметь совершенно различные конфигурации), вряд ли имеет смысл осуществлять защиту каждого элемента в отдельности. В связи с этим предлагается рассматривать вопросы обеспечения информационной безопасности для локальной сети в целом. Это оказывается возможным при использовании межсетевого экрана (firewall).

Концепция межсетевого экранирования формулируется следующим образом.

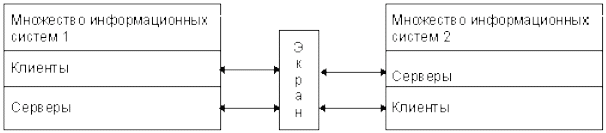

Пусть имеется два множества информационных систем. Экран - это средство разграничения доступа клиентов из одного множества к серверам из другого множества. Экран выполняет свои функции, контролируя все информационные потоки между двумя множествами систем (Рисунок 2.1).

Рисунок - 2.1 Экран как средство разграничения доступа

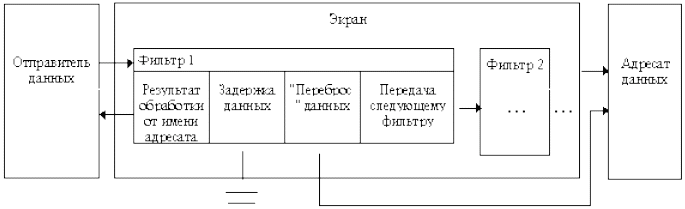

В простейшем случае экран состоит из двух механизмов, один из которых ограничивает перемещение данных, а второй, наоборот, ему способствует (то есть осуществляет перемещение данных). В более общем случае экран (полупроницаемую оболочку) удобно представлять себе как последовательность фильтров. Каждый из них может задержать (не пропустить) данные, а может и сразу "перебросить" их "на другую сторону". Кроме того, допускается передача порции данных на следующий фильтр для продолжения анализа, или обработка данных от имени адресата и возврат результата отправителю (Рисунок 2.2).

Рисунок 2.2 - Экран как последовательность фильтров

Помимо функций разграничения доступа, экраны осуществляют также протоколирование информационных обменов.

Обычно экран не является симметричным, для него определены понятия "внутри" и "снаружи". При этом задача экранирования формулируется как защита внутренней области от потенциально враждебной внешней. Так, межсетевые экраны устанавливают для защиты локальной сети организации, имеющей выход в открытую среду, подобную Internet. Другой пример экрана - устройство защиты порта, контролирующее доступ к коммуникационному порту компьютера до и независимо от всех прочих системных защитных средств. Экранирование позволяет поддерживать доступность сервисов внутренней области, уменьшая или вообще ликвидируя нагрузку, индуцированную внешней активностью. Уменьшается уязвимость внутренних сервисов безопасности, поскольку первоначально сторонний злоумышленник должен преодолеть экран, где защитные механизмы сконфигурированы особенно тщательно и жестко. Кроме того, экранирующая система, в отличие от универсальной, может быть устроена более простым и, следовательно, более безопасным образом.

Экранирование дает возможность контролировать также информационные потоки, направленные во внешнюю область, что способствует поддержанию конфиденциальности. Чаще всего экран реализуют как сетевой сервис на третьем (сетевом), четвертом (транспортном) или седьмом (прикладном) уровнях семиуровневой эталонной модели OSI. В первом случае мы имеем экранирующий маршрутизатор, во втором - экранирующий транспорт, в третьем - экранирующий шлюз. Каждый подход имеют свои достоинства и недостатки; известны также гибридные экраны, где делается попытка объединить лучшие качества упомянутых подходов.

Экранирующий маршрутизатор имеет дело с отдельными пакетами данных, поэтому иногда его называют пакетным фильтром. Решения о том, пропустить или задержать данные, принимаются для каждого пакета независимо, на основании анализа полей заголовков сетевого и (быть может) транспортного уровней, путем применения заранее заданной системы правил. Еще один важный компонент анализируемой информации - порт, через который пакет поступил в маршрутизатор.

Современные маршрутизаторы (такие, как продукты компаний Bay Networks или Cisco) позволяют связывать с каждым портом несколько десятков правил и фильтровать пакеты как на входе (при поступлении в маршрутизатор), так и на выходе. В принципе, в качестве пакетного фильтра может использоваться и универсальный компьютер, снабженный несколькими сетевыми картами. Основные достоинства экранирующих маршрутизаторов - дешевизна (на границе сетей маршрутизатор нужен практически всегда, дело лишь в том, чтобы задействовать его экранирующие возможности) и прозрачность для более высоких уровней модели OSI. Основной недостаток - ограниченность анализируемой информации и, как следствие. относительная слабость обеспечиваемой защиты.

Экранирующий транспорт позволяет контролировать процесс установления виртуальных соединений и передачу информации по ним. С точки зрения реализации экранирующий транспорт представляет собой довольно простую, а значит, надежную программу. Пример экранирующего транспорта - продукт TCP wrapper.

По сравнению с пакетными фильтрами, экранирующий транспорт обладает большей информацией, поэтому он может осуществлять более тонкий контроль за виртуальными соединениями (например, он способен отслеживать количество передаваемой информации и разрывать соединения после превышения определенного предела, препятствуя тем самым несанкционированному экспорту информации). Аналогично, возможно накопление более содержательной регистрационной информации. Главный недостаток - сужение области применимости, поскольку вне контроля остаются датаграммные протоколы. Обычно экранирующий транспорт применяют в сочетании с другими подходами, как важный дополнительный элемент. Экранирующий шлюз, функционирующий на прикладном уровне, способен обеспечить наиболее надежную защиту. Как правило, экранирующий шлюз представляет собой универсальный компьютер, на котором функционируют программные агенты - по одному для каждого обслуживаемого прикладного протокола. При подобном подходе, помимо фильтрации, реализуется еще один важнейший аспект экранирования. Субъекты из внешней сети видят только шлюзовой компьютер; соответственно, им доступна только та информация о внутренней сети, которую шлюз считает нужным экспортировать. Шлюз на самом деле экранирует, то есть заслоняет, внутреннюю сеть от внешнего мира. В то же время субъектам внутренней сети кажется, что они напрямую общаются с объектами внешнего мира. Недостаток экранирующих шлюзов - отсутствие полной прозрачности, требующее специальных действий для поддержки каждого прикладного протокола.

Примером инструментария для построения экранирующих шлюзов является TIS Firewall Toolkit компании Trusted Information Systems.

В гибридных системах, таких как Firewall-1 компании Sun Microsystems, действительно удается объединить лучшие качества экранирующих систем, то есть получить надежную защиту, сохранить прозрачность для приложений и удержать накладные расходы в разумных пределах. Кроме того, появляются и очень ценные новые возможности, такие как отслеживание передачи информации в рамках датаграммных протоколов.

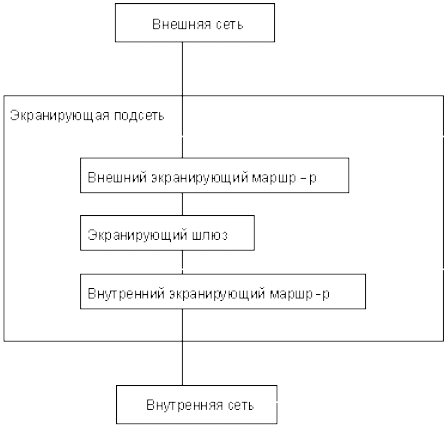

Важным понятием экранирования является зона риска, которая определяется как множество систем, которые становятся доступными злоумышленнику после преодоления экрана или какого-либо из его компонентов. Как правило, для повышения надежности защиты экран реализуют как совокупность элементов, так что "взлом" одного из них еще не открывает доступ ко всей внутренней сети. Пример возможной конфигурации многокомпонентного экрана представлен на Рисунок 2.3.

Рисунок 2.3 - Многокомпонентный экран

Рассмотрим требования к реальной системе, осуществляющей межсетевое экранирование.

В большинстве случаев экранирующая система должна:

- обеспечивать безопасность внутренней (защищаемой) сети и полный контроль над внешними подключениями и сеансами связи;

- обладать мощными и гибкими средствами управления для полного и, насколько возможно, простого воплощения в жизнь политики безопасности организации. Кроме того, экранирующая система должна обеспечивать простую реконфигурацию системы при изменении структуры сети;

- работать незаметно для пользователей локальной сети и не затруднять выполнение ими легальных действий;

Работать достаточно эффективно и успевать обрабатывать весь входящий и исходящий трафик в "пиковых" режимах. Это необходимо для того, чтобы firewall нельзя было, образно говоря, "забросать" большим количеством вызовов, которые привели бы к нарушению работы.

Обладать свойствами самозащиты от любых несанкционированных воздействий, поскольку межсетевой экран является ключом к конфиденциальной информации в организации.

Если у организации имеется несколько внешних подключений, в том числе и в удаленных филиалах, система управления экранами должна иметь возможность централизованно обеспечивать для них проведение единой политики безопасности.

Иметь средства авторизации доступа пользователей через внешние подключения. Типичной является ситуация, когда часть персонала организации должна выезжать, например, в командировки, и в процессе работы им требуется доступ, по крайней мере, к некоторым ресурсам внутренней компьютерной сети организации. Система должна надежно распознавать таких пользователей и предоставлять им необходимые виды доступа.

Экранирование позволяет поддерживать доступность сервисов внутри информационной системы, уменьшая или вообще ликвидируя нагрузку, инициированную внешней активностью. Уменьшается уязвимость внутренних сервисов безопасности, поскольку первоначально злоумышленник должен преодолеть экран, где защитные механизмы сконфигурированы особенно тщательно и жестко. Кроме того, экранирующая система, в отличие от универсальной, может быть устроена более простым и, следовательно, более надежным образом. Экранирование дает возможность контролировать информационные потоки, направленные во внешнюю область, обеспечивая режим конфиденциальности.

Таким образом, экранирование в сочетании с другими мерами безопасности использует идею многоуровневой защиты. За счет этого внутренняя сеть подвергается риску только в случае преодоления нескольких, по-разному организованных защитных рубежей. Наличие инструмента межсетевого экранирования позволяет использовать его и для контроля доступа к информационным ресурсам организации по коммутируемым каналам связи. Для этого необходимо использовать устройство, называемое терминальным сервером. Терминальный сервер представляет собой программно-аппаратную конфигурацию, рассмотренную в следующем разделе. В качестве средства работы с коммутируемыми каналами связи предлагается терминальный сервер "Annex" компании "Bay Networks".

Дата: 2019-03-05, просмотров: 463.