Система обнаружение вторжение

IDS являются программными или аппаратными системами, которые автоматизируют процесс просмотра событий, возникающих в компьютерной системе или сети, и анализируют их с точки зрения безопасности. Так как количество сетевых атак возрастает, IDS становятся необходимым дополнением инфраструктуры безопасности.

Обнаружение проникновения является процессом мониторинга событий, происходящих в компьютерной системе или сети, и анализа их. Проникновения определяются как попытки компрометации конфиденциальности, целостности, доступности или обхода механизмов безопасности компьютера или сети. Проникновения могут осуществляться как атакующими, получающими доступ к системам из Интернета, так и авторизованными пользователями систем, пытающимися получить дополнительные привилегии, которых у них нет. IDS являются программными или аппаратными устройствами, которые автоматизируют процесс мониторинга и анализа событий, происходящих в сети или системе, с целью обнаружения проникновений.

IDS состоят из трех функциональных компонентов: информационных источников, анализа и ответа. Система получает информацию о событии из одного или более источников информации, выполняет определяемый конфигурацией анализ данных события и затем создает специальные ответы – от простейших отчетов до активного вмешательства при определении проникновений.

Почему следует использовать IDS

Обнаружение проникновения позволяет организациям защищать свои системы от угроз, которые связаны с возрастанием сетевой активности и важностью информационных систем. При понимании уровня и природы современных угроз сетевой безопасности, вопрос не в том, следует ли использовать системы обнаружения проникновений, а в том, какие возможности и особенности систем обнаружения проникновений следует использовать.

Почему следует использовать IDS, особенно если уже имеются межсетевые экраны, антивирусные инструментальные средства и другие средства защиты?

Каждое средство защиты адресовано конкретной угрозе безопасности в системе. Более того, каждое средство защиты имеет слабые и сильные стороны. Только комбинируя их (данная комбинация иногда называет безопасностью в глубину), можно защититься от максимально большого спектра атак.

Межсетевые экраны являются механизмами создания барьера, преграждая вход некоторым типам сетевого трафика и разрешая другие типы трафика. Создание такого барьера происходит на основе политики межсетевого экрана. IDS служат механизмами мониторинга, наблюдения активности и принятия решений о том, являются ли наблюдаемые события подозрительными. Они могут обнаружить атакующих, которые обошли межсетевой экран, и выдать отчет об этом администратору, который, в свою очередь, предпримет шаги по предотвращению атаки.

IDS становятся необходимым дополнением инфраструктуры безопасности в каждой организации. Технологии обнаружения проникновений не делают систему абсолютно безопасной. Тем не менее практическая польза от IDS существует, и не маленькая. Использование IDS помогает достичь нескольких целей:

1. Возможность иметь реакцию на атаку позволяет заставить атакующего нести ответственность за собственную деятельность. Это определяется следующим образом: "Я могу прореагировать на атаку, которая произведена на мою систему, так как я знаю, кто это сделал или где его найти". Это трудно реализовать в сетях TCP/IP, где протоколы позволяют атакующим подделать идентификацию адресов источника или другие идентификаторы источника. Также очень трудно осуществить подотчетность в любой системе, которая имеет слабые механизмы идентификации и аутентификации.

2. Возможность блокирования означает возможность распознать некоторую активность или событие как атаку и затем выполнить действие по блокированию источника. Данная цель определяется следующим образом: "Я не забочусь о том, кто атакует мою систему, потому что я могу распознать, что атака имеет место, и блокировать ее". Заметим, что требования реакции на атаку полностью отличаются от возможности блокирования.

Атакующие, используя свободно доступные технологии, могут получить неавторизованный доступ к системам, если найденные в системах уязвимости не исправлены, а сами системы подсоединены к публичным сетям.

Объявления о появлении новых уязвимостей являются общедоступными, например, через публичные сервисы, такие как ICAT или CERT, которые созданы для того, чтобы эти уязвимости нельзя было использовать для выполнения атак. Тем не менее, существует много ситуаций, в которых использование этих уязвимостей все же возможно:

· Во многих наследуемых системах не могут быть выполнены все необходимые обновления и модификации.

· Даже в системах, в которых обновления могут быть выполнены, администраторы иногда не имеют достаточно времени или ресурсов для отслеживания и инсталлирования всех необходимых обновлений. Это является общей проблемой, особенно в окружениях, включающих большое количество хостов или широкий спектр аппаратуры и ПО.

· Пользователям могут требоваться функциональности сетевых сервисов и протоколов, которые имеют известные уязвимости.

· Как пользователи, так и администраторы делают ошибки при конфигурировании и использовании систем.

· При конфигурировании системных механизмов управления доступом для реализации конкретной политики всегда могут существовать определенные несоответствия. Такие несоответствия позволяют законным пользователям выполнять действия, которые могут нанести вред или которые превышают их полномочия.

В идеальном случае производители ПО должны минимизировать уязвимости в своих продуктах, и администраторы должны быстро и правильно корректировать все найденные уязвимости. Однако в реальной жизни это происходит редко, к тому же новые ошибки и уязвимости обнаруживаются ежедневно.

Поэтому обнаружение проникновения может являться отличным выходом из существующего положения, при котором обеспечивается дополнительный уровень защиты системы. IDS может определить, когда атакующий осуществил проникновение в систему, используя нескорректированную или некорректируемую ошибку. Более того, IDS может служить важным звеном в защите системы, указывая администратору, что система была атакована, чтобы тот мог ликвидировать нанесенный ущерб. Это гораздо удобнее и действеннее простого игнорирования угроз сетевой безопасности, которое позволяет атакующему иметь продолжительный доступ к системе и хранящейся в ней информации.

3. Возможно определение преамбул атак, обычно имеющих вид сетевого зондирования или некоторого другого тестирования для обнаружения уязвимостей, и предотвращения их дальнейшего развития.

Когда нарушитель атакует систему, он обычно выполняет некоторые предварительные действия. Первой стадией атаки обычно является зондирование или проверка системы или сети на возможные точки входа. В системах без IDS атакующий свободно может тщательно анализировать систему с минимальным риском обнаружения и наказания. Имея такой неограниченный доступ, атакующий в конечном счете может найти уязвимость и использовать ее для получения необходимой информации.

Та же самая сеть с IDS, просматривающей выполняемые операции, представляет для атакующего более трудную проблему. Хотя атакующий и может сканировать сеть на уязвимости, IDS обнаружит сканирование, идентифицирует его как подозрительное, может выполнить блокирование доступа атакующего к целевой системе и оповестит персонал, который в свою очередь может выполнить соответствующие действия для блокирования доступа атакующего. Даже наличие простой реакции на зондирование сети будет означать повышенный уровень риска для атакующего и может препятствовать его дальнейшим попыткам проникновения в сеть.

4. Выполнение документирования существующих угроз для сети и систем.

При составлении отчета о бюджете на сетевую безопасность бывает полезно иметь документированную информацию об атаках. Более того, понимание частоты и характера атак позволяет принять адекватные меры безопасности.

5. Обеспечение контроля качества разработки и администрирования безопасности, особенно в больших и сложных сетях и системах.

Когда IDS функционирует в течении некоторого периода времени, становятся очевидными типичные способы использования системы. Это может выявить изъяны в том, как осуществляется управление безопасностью, и скорректировать это управление до того, как недостатки управления приведут к инцидентам.

6. Получение полезной информации о проникновениях, которые имели место, с предоставлением улучшенной диагностики для восстановления и корректирования вызвавших проникновение факторов.

Даже когда IDS не имеет возможности блокировать атаку, она может собрать детальную, достоверную информацию об атаке. Данная информация может лежать в основе соответствующих законодательных мер. В конечном счете, такая информация может определить проблемы, касающиеся конфигурации или политики безопасности.

7. IDS помогает определить расположение источника атак по отношению к локальной сети (внешние или внутренние атаки), что важно при принятии решений о расположении ресурсов в сети.

Типы IDS

Существует несколько способов классификации IDS, каждый из которых основан на различных характеристиках IDS. Тип IDS следует определять, исходя из следующих характеристик:

Способ мониторинга системы. По способам мониторинга системы делятся на network-based, host-based и application-based.

Способ анализа. Это часть системы определения проникновения, которая анализирует события, полученные из источника информации, и принимает решения, что происходит проникновение. Способами анализа являются обнаружение злоупотреблений (misuse detection) и обнаружение аномалий (anomaly detection).

Задержка во времени между получением информации из источника и ее анализом и принятием решения. В зависимости от задержки во времени, IDS делятся на interval-based (или пакетный режим) и real-time.

Большинство коммерческих IDS являются real-time network-based системами.

К характеристикам IDS также относятся:

Источник информации. IDS может использовать различные источники информации о событии для определения того, что проникновение произошло. Эти источники могут быть получены из различных уровней системы, из сети, хоста и приложения.

Ответ: Набор действий, которые выполняет система после определения проникновений. Они обычно разделяются на активные и пассивные меры, при этом под активными мерами понимается автоматическое вмешательство в некоторую другую систему, под пассивными мерами — отчет IDS, сделанный для людей, которые затем выполнят некоторое действие на основе данного отчета.

Развертывание IDS

Технология обнаружения проникновений является необходимым дополнением для инфраструктуры сетевой безопасности в каждой большой организации. Эффективное развертывание IDS требует тщательного планирования, подготовки, прототипирования, тестирования и специального обучения.

Следует тщательно выбирать стратегию обнаружения проникновения, совместимую с сетевой инфраструктурой, политикой безопасности и имеющимися ресурсами.

Стратегия развертывания IDS

Следует определить несколько стадий развертывания IDS, чтобы персонал мог получить опыт и создать необходимый мониторинг и необходимое количество ресурсов для функционирования IDS. Требуемые ресурсы для каждого типа IDS могут сильно различаться, в частности, и в зависимости от системного окружения. Необходимо иметь соответствующую политику безопасности, планы и процедуры, чтобы персонал знал, как обрабатывать различные многочисленные сигналы тревоги, выдаваемые IDS.

Для защиты сети предприятия рекомендуется рассмотреть комбинацию network-based IDS и host-based IDS. Далее следует определить стадии развертывания, начиная с network-based IDS, так как они обычно являются более простыми для инсталлирования и сопровождения. После этого следует защитить критичные серверы с помощью host-based IDS. Используя инструментальные средства анализа уязвимостей, следует протестировать IDS и другие механизмы безопасности относительно правильного конфигурирования и функционирования.

Такие технологии, как Honey Pot и аналогичные, должны использоваться только в том случае, если имеется достаточная техническая квалификация администратора. Более того, эти технологии должны использоваться только после анализа существующего законодательства.

Развертывание network-based IDS

Единственный вопрос, который следует тщательно продумать при развертывании network-based IDS, — это расположение системных сенсоров. Существует много вариантов расположения network-based IDS, каждый из которых имеет свои преимущества:

1. Основная подсеть

2. Подсеть с критичными ресурсами и дополнительными точками доступа

3. DMZ-сеть

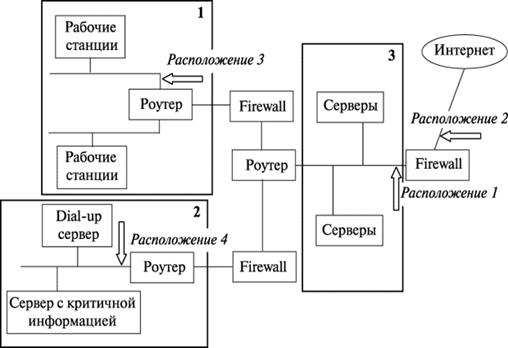

Рис. 3.1. Возможные варианты расположения сенсоров network-based IDS

Позади внешнего межсетевого экрана в DMZ-сети (расположение 1)

Преимущества:

· Видит атаки, исходящие из внешнего мира, которым удалось преодолеть первую линию обороны сетевого периметра.

· Может анализировать проблемы, которые связаны с политикой или производительностью межсетевого экрана, обеспечивающего первую линию обороны.

· Видит атаки, целями которых являются прикладные серверы (такие как web или ftp), обычно расположенные в DMZ.

· Даже если входящая атака не распознана, IDS иногда может распознать исходящий трафик, который возникает в результате компрометации сервера.

Перед внешним межсетевым экраном (расположение 2)

Преимущества:

· Документирует количество атак, исходящих из Интернета, целью которых является сеть.

· Документирует типы атак, исходящих из Интернета, целью которых является сеть.

На основной магистральной сети (расположение 3)

Преимущества:

· Просматривает основной сетевой трафик; тем самым увеличивается вероятность распознания атак.

· Определяет неавторизованную деятельность авторизованных пользователей внутри периметра безопасности организации.

В критичных подсетях (расположение 4)

Преимущества:

· Определяет атаки, целью которых являются критичные системы и ресурсы.

· Позволяет фокусироваться на ограниченных ресурсах наиболее значимых информационных ценностей, расположенных в сети.

Развертывание host-based IDS

После того как network-based IDS размещены и функционируют, для увеличения уровня защиты системы дополнительно может быть рассмотрено использование host-based IDS. Однако инсталлирование host-based IDS на каждый хост может потребовать существенных временных затрат. Поэтому рекомендуется, чтобы в первую очередь host-based IDS были инсталлированы на критичных серверах. Это может уменьшить общую стоимость развертывания и позволит основное внимание уделить реагированию на тревоги, касающиеся наиболее важных хостов. После того как host-based IDS начали функционировать в обычном режиме, организации с повышенными требованиями к безопасности могут обсудить возможность инсталлирования host-based IDS на другие хосты. В этом случае следует приобретать host-based системы, которые имеют централизованное управление и функции создания отчетов. Такие возможности могут существенно понизить сложность управления сообщениями о тревогах от большого числа хостов.

Далее следует рассмотреть возможность повышения квалификации администраторов. В большинстве случаев эффективность конкретной host-based IDS зависит от возможности администратора различать ложные и верные тревоги.

Также важно (так как часто администратор не сопровождает постоянно host-based IDS) установить график проверки результатов IDS. Если это не сделано, риск, что противник изменит что-либо в IDS в течение осуществления атаки, возрастает.

Стратегии оповещения о тревогах

Наконец, при развертывании IDS важной проблемой является определение того, какие именно возможности оповещения IDS о тревогах использовать в каждом конкретном случае. Большинство IDS поставляются с уже сконфигурированными возможностями оповещения о тревогах, которые допускают широкий диапазон опций, включая посылку сообщений на e-mail, пейджер, использование протоколов сетевого управления и даже автоматическое блокирование источника атаки.

Важно быть консервативным в использовании этих возможностей до тех пор, пока не будет стабильной инсталляции IDS и некоторого понимания поведения IDS в данном окружении. Иногда рекомендуется не активизировать оповещения о тревогах IDS в течение нескольких месяцев после инсталляции.

Дата: 2019-05-29, просмотров: 356.