Обеспечение защищенности информации при сбоях и отказах отдельных компьютеров и их компонентов

Потери информации в результате отказов компьютеров и их компонентов происходят довольно часто. Однако почему многие организации не обращают на это должного внимания, не предпринимая никаких усилий для предотвращения потерь в результате, например, скачков и отключений электроэнергии, пожаров и т.д.

Ниже мы рассмотрим, что следует считать обязательным для рассматриваемой нами типовой организации с точки зрения данной проблемы.

Надежность сервера

Надежность является одним из самых важных критериев выбора сервера. В серверах, по сравнению с обычными ПК, надежности аппаратных компонентов уделяется значительно большее внимание. Они проходят более тщательный отбор и тестирование, ведь выход из строя сервера приведет к прекращению работы десятков пользователей. Сейчас для серверов нередко используют технологии, которые ранее были привилегией корпоративных машин.

По данным статистики, наиболее часто выходят из строя механические детали, в первую очередь дисководы и вентиляторы. Блоки питания, микросхемы оперативной памяти, контроллеров и сетевых плат ломаются реже. Поломки центральных процессоров (если это не связано с проблемами охлаждения) случаются редко.

Следовательно, меры по повышению надежности должны быть сконцентрированы на самых уязвимых компонентах.

Для исключения проблем с охлаждением в серверах устанавливают избыточные вентиляторы. Но это характерно для машин старшего и отчасти среднего уровня. Более того, при выходе из строя вентилятора серверы солидных производителей способны генерировать сигналы тревоги. Некоторые модели серверов при превышении порогового значения температуры автоматически отключаются, чтобы не было более тяжких последствий.

Самым популярным способом повышения надежности дисковой подсистемы является применение массивов RAID с горячей заменой дисков, особенно по спецификации RAID-5 и RAID-3. Более изощренные и надежные спецификации, такие, как RAID-53, не нашли применения в системах начального и среднего уровня.

К сожалению, применение массивов RAID далеко не всегда гарантирует надежность дисковой подсистемы. Особенно это касается самых современных дисковых накопителей SCSI с частотой вращения 10 000 об/мин. Дело в том, что подобные диски очень сильно нагреваются в процессе работы (до 70 градусов Цельсия). За эту особенность их иногда называют утюгами. Если дисководы размещены в посадочных слотах близко друг от друга, то из-за плохой вентиляции они часто выходят из строя. Поэтому последние версии SCSI-дисков лучше устанавливать с зазором между ними. Некоторые, хотя далеко не все дисководы снабжаются собственными вентиляторами.

Все системы старшего уровня и многие среднего уровня допускают установку дублированных блоков питания (обычно данная опция предоставляется факультативно). Однако большинство администраторов не видит в этом необходимости. И, наверное, зря. Если к каждому блоку питания подключить собственный источник бесперебойного питания, то это значительно уменьшит для серверов возможность потери электропитания при выходе из строя как блока питания, так и ИБП.

Во многих серверах (даже начального уровня) устанавливают микросхемы оперативной памяти с коррекцией ошибок (ECC). Но реально фирменные микросхемы солидных производителей редко выходят из строя в процессе работы сервера (что привело бы к запуску механизма коррекции ошибок). Обычно микросхемы выходят из строя при перевозке или при установке в сервер, т. е. до начала его работы. К тому же память ECC слишком дорога. В большинстве своем для серверов годятся обычные микросхемы памяти с контролем четности. Но для критических применений (там, где недопустимы перерывы в работе сервера) лучше перестраховаться и использовать память ECC.

Рекомендации по выбору серверов

Как правило, выбор серверов для организации – непростая задача. Выбор зависит от функций сервера, от требуемого уровня его надежности, от финансовых возможностей организации и т.п. Тем не менее, существует несколько общих моментов с точки зрения защищенности информации, хранимой на сервере и его надежного функционирования.

1.Следует рассмотреть возможность покупки «фирменных» серверов таких производителей, как Compaq, Dell, IBM и т.п. Если клиентские машины могут быть дешевыми, неизвестно какой сборки, то к выбору сервера следует подойти более ответственно. Даже если сервер будет стоить в несколько десятков раз дороже типичной клиентской машины, это окупится его более высокой надежностью и производительностью. В том случае, если покупка дорогой машины невозможна, следует выбирать компоненты с повышенной надежностью, в первую очередь – жесткие диски, материнские платы, устройства бесперебойного питания.

2.Для файловых серверов и серверов баз данных просто необходимы устройства резервного копирования. Здесь трудно дать какие-либо конкретные рекомендации, так выбор средств резервного копирования зависит от объемов хранимых данных. Обычно резервное копирование осуществляют на магнитные ленты или МО-диски.

3.Для серверов желательны схемы с избыточностью компонентов. Рекомендуется применять схемы с зеркалированием или дублированием дисков, тем более что Windows NT позволяет реализовать некоторые уровни RAID программно. Для повышенных требований к скорости дублирования можно рассмотреть возможность применения аппаратных контролеров RAID. Кроме того, если в качестве сервера организация использует не обычный компьютер, то рекомендуются схемы с несколькими вентиляторами и двумя блоками питания.

4.Следует по возможности применять диски SCSI.

5.Источник бесперебойного питания для сервера просто необходим. Рекомендации по его выбору приведены ниже.

6.В случае, если предъявляются специальные требования, рассмотрите сервера с возможностью «горячей» замены компонентов, памятью ECC и т.п. К сожалению, Windows NT 4.0 очень слабо поддерживает возможность “горячей” замены.

Рекомендации по выбору клиентских машин

Для клиентских машин необходимо использовать сетевые фильтры типа Pilot, особенно там, где есть лазерные принтеры. Источники бесперебойного питания – еще более лучший выбор.

Частой ошибкой является покупка дешевой материнской платы. Рекомендуется брать платы среднего или высокого ценового диапазона.

Организационная защита

Организационная защита является очень эффективным методом обеспечения сохранности информации. Под ней понимается довольно широкая область, однако для рассматриваемых нами типовых организаций можно выделить несколько ключевых моментов.

Резервное копирование

Данная операция также должна быть отнесена к организационной защите.

Для ее проведения необходим план резервного копирования. Наиболее распространенным является полное резервное копирование раз в неделю и инкрементирующее каждый день. Носители, на которые производится полное резервное копирование, следует чередовать в течение некоторого времени, обычно месяца. Для применения инкрементирующего копирования в течение недели применяют разные носители на каждый день недели.

Хранить носители резервного копирования следует в несгораемых сейфах. Рекомендуется хранить их в другом здании.

Перед началом применения регулярного резервного копирования следует попытаться восстановить резервные данные и убедиться, что в случае потери информации ее это можно будет сделать без труда.

Для рассматриваемой нами типовой сети следует производить копирование основного контроллера домена (PDC) Windows NT, информация почтового сервера, возможно – Web-сервера. Рекомендуется сохранять важную информацию с серверов баз данных и файловых серверов.

Обычно в такой небольшой сети операцию резервного копирования производит администратор. Однако при большом объеме работы или его сильной загруженности этим может заниматься и оператор резервного копирования. В любом случае ситуация с резервным копированием должна быть под контролем сетевого администратора.

Парольная защита

Как известно, наиболее популярная система разграничения доступа – паролирование. Система Windows NT позволяет довольно гибко настраивать ограничения на выбор пароля, однако организационные меры здесь еще более важны.

Самой большой проблемой здесь является выбор простых и легко угадываемых паролей. Как защититься от этого программными средствами, рассказано ниже, организационные же меры здесь рекомендуются следующие:

1.Следует провести с каждым пользователем небольшой ликбез, объяснив для чего нужен пароль, какие пароли являются надежными, как выбирать надежный легко запоминаемый пароль, зачем их периодически нужно менять.

2.Следует постоянно проверять наличие у рабочих мест свободно лежащих бумажек с паролями. Для злостных нарушителей следует предусмотреть меры воздействия и наказания.

3.Администратор должен периодически проверять наличие быстро вскрываемых паролей и предупреждать об этом пользователей.

Защита кабельных соединений

Кабель типа «витая пара»

Кабель типа «неэкранированная витая пара» для сетей состоит из четырех пар проводов 24-го сортамента. По проводам пары передаются сигналы противоположной полярности, поэтому для каждой пары суммарная передаваемая мощность равна нулю. Это позволяет снизить потери за счет электромагнитного излучения и свести к минимуму наводки (перекрестные помехи) от соседних проводов. На принимающем конце сигнал, идущий по «отрицательному» проводу, инвертируется и суммируется с сигналом, идущим по «положительному» проводу. При этом сигнал получается максимальным.

Кабели типа «витая пара» подразделяются на несколько категорий в зависимости от их пропускной способности. Пропускная способность витой пары зависит от точности соблюдения производственной технологии и строгости контроля степени скручивания проводов в процессе производства. Витая пара излучает радиосигналы, длина волны которых кратна длине одного витка. Пара, имеющая виток длиной 10 см, будет излучать первичные интерференционные волны с периодом 10 см.

Если различные пары в составе одного кабеля свиты одинаково, то их излучения будут интерферировать. Поэтому желательно, чтобы разные пары в кабеле имели витки такой длины, которая не приводила бы к образованию гармоник. В этом случае можно снизить помехи, наводимые парами друг в друге. Витые пары подразделяются на следующие категории:

Категория 1. Провода для передачи звуковой информации.

Категория 2. Новый тип проводов для передачи звука и последовательных данных.

Категория 3. Скорость передачи данных достигает 10 Мбайт/с (этого достаточно для сетей типа Ethernet или Token Ring с пропускной способностью 4 Мбайт).

Категория 4. Скорость передачи данных достигает 20 Мбайт/с (этого достаточно для сетей Token Ring с пропускной способностью 16 Мбайт).

Категория 5. Скорость передачи данных достигает 100 Мбайт/с (этого достаточно для сетей типа Fast Ethernet или CDDI).

Категория 6 (перспективная). Скорость передачи данных достигает 155 Мбайт/с (этого достаточно для сетей типа ATM-155).

Неэкранированные витые пары категорий 3 – 5 конструктивно спроектированы так, что не создают помехи друг в друге, но подвержены помехам от внешних источников. Кроме того, данные с них легко считываются с помощью других устройств. Сигналы в проводах витой пары принимаются расположенными вблизи от проводов индукционными усилителями или путем считывания наведенного сигнала (перекрестной помехи) с неиспользуемых пар. Декодирование данных, считанных с проводов, с помощью сетевых анализаторов представляет собой несложную задачу.

Экранированная витая пара довольно надежно защищена от помех, создаваемых внешними источниками, подобно витой паре категории 4. Однако для них актуальной является проблема перекрестных помех, поскольку степень скручивания в них проводов слабо контролируется в процессе производства. Из-за более высокой стоимости экранированная витая пара не очень широко используется в США, но пользуется большим спросом во многих европейских странах.

Служба Net Logon

На любом компьютере с Windows NT, входящем в домен, работает служба NetLogon, одна из задач которой — обеспечение проверки подлинности пользователей при входе в домен. На компьютере с Windows NT Workstation или отдельном сервере с Windows NT Server служба Net-Logon принимает запросы на вход с локального компьютера и передает их контроллеру домена. На контроллере домена служба NetLogon обрабатывает эти запросы и передает ответ компьютеру, с которого пользователь входит в домен.

Служба NetLogon отвечает за:

- установление безопасного канала между Windows NT-компьютером, входящим в домен, и контроллером домена, а также между контроллерами доменов, связанных доверительными отношениями;

- сквозную проверку подлинности, т.е. передачу регистрационной информации пользователя на тот контроллер домена, где хранится учетная запись пользователя.

Обнаружение

Проверка подлинности пользователей в домене — задача контроллеров домена (основного или дополнительных). Поэтому компьютер, с которого пользователь входит в домен, должен сначала найти в сети контроллер домена. Этот процесс называется обнаружением (discovery).

При запуске компьютер с Windows NT пытается обнаружить в сети контроллер своего домена. Если запускается резервный контроллер домена, он пытается обнаружить основной контроллер домена. Наконец, основной контроллер домена должен найти контроллеры всех доверяемых (trusted) доменов.

Клиенты других операционных систем Microsoft проводят обнаружение, только если нужна проверка подлинности пользователей домена.

Возможные атаки

Атака Man-in-the-Middle

Это атака, работающая в момент проверки подлинности при входе в домен Windows NT. Man-in-the-Middle основана на том, что в пакете NetrLogonSamLogon, передаваемом контроллером домена компьютеру с Windows NT, сведения о группах, членом которых является пользователь, передаются незашифрованными. Поэтому легко обеспечить «прозрачное» изменение информации о членстве входящего в систему пользователя в тех или иных группах, «включив» его таким образом, к примеру, в группу Domain Admins.

Рекомендации

Для сети с количеством машин более 10 обязательно наличие резервного контролера домена Windows NT.

В соответствии с политикой безопасности предприятия рекомендуется создать в домене Windows NT глобальные группы пользователей.

На системах с машинами Windows 95 / 98 следует включить вход в домен Windows NT и разграничение доступа на уровне пользователей.

Обязательно следует разработать файлы системных политик для Windows 95 и Windows NT. Напомним, файл системных политик для Windows 95 называется Config.pol, а для Windows NT – NTConfig.pol. Эти файлы должны размещаться в директории NetLogon контроллеров домена. Форматы этих файлов отличаются, причем редакторы политик могут запускаться только на машине с соответствующей операционной системой.

В этих файлах следует как минимум установить параметры, запрещающие запись паролей в файлах .PWL, число попыток входа в систему и т.п. (см. предыдущий раздел).

Локальный вход на контроллер домена должен быть разрешен только администраторам и операторам резервного копирования.

Следует по возможности в качестве ОС клиентских машин использовать Windows NT Workstation с последним Service Pack’ом. Не рекомендуется использовать Windows 95, Windows 98 защищена лучше.

Следует внимательно следить за количеством расшаренных ресурсов и правами на доступ к ним.

Разделы ОС Windows NT рекомендуется форматировать с использованием файловой системы NTFS (для удобства, хоть это и понижает безопасность, рекомендуется в качестве первого раздела иметь небольшой (~200 Mb) раздел FAT16). При использовании данной файловой системы следует внимательно устанавливать разрешения (Permissions) на доступ к файлам.

Для домашних директорий пользователей следует устанавливать разрешения Full Control для администраторов и Change для пользователя. Вообще, где это возможно, следует вместо разрешения Full Control давать разрешение Change, которое позволяет считывать и записывать информацию, но не позволяет стать владельцем и изменить Permissions.

Особо важную информацию не стоит хранить на локальных компьютерах. Лучше создать на разделе NTFS расшаренный ресурс и дать к нему доступ ограниченному кругу лиц. Следует иметь в виду, что папки и файлы, создаваемые на рабочем столе, при входе пользователя в сеть, как и весь профиль, копируются на локальный компьютер, поэтому лучше создавать их на сетевом домашнем диске пользователя. Особенно это актуально для Windows 95 / 98, так как файловые системы FAT16 и FAT32 не позволяют ограничить к ним доступ. Это важно при наличии у пользователя сетевого домашнего каталога. В особо важных случаях можно с помощью редактора системных политик задать полные пути к файлам профиля, в том числе и сетевые.

Для затруднения взлома системы встроенную учетную запись администратора следует переименовать и создать новую учетную запись с именем Administrator (Администратор для русской версии NT) с минимальными правами.

Наиболее распространенной ошибкой является постоянная работа с администраторскими правами. Повседневные действия следует выполнять, работая под аккаунтом обычного пользователя, с администраторскими правами – только в случае необходимости. При работе с администраторскими правами следует быть внимательным и не запускать подозрительные и незнакомые файлы, т.к. в этом случае программа сразу приобретает едва ли не полный доступ ко всем ресурсам компьютера.

Большую опасность, особенно для систем Windows 95 / 98 играют вирусы. Обязательно следует на каждый компьютер установить антивирусный пакет (например, AVP лаборатории Касперского) и периодически обновлять его антивирусную БД.

Крайне не рекомендуется для исполняемых файлов давать право доступа Write пользователям, которым такое право не нужно. Обычно достаточно оставить его администраторам, а для остальных пользователей – право читать и выполнять их.

Хороший системный администратор должен несколько раз в сутки просматривать системный журнал контроллера домена и серверов. При большом количестве журналов можно поискать в Интернете и установить специальные средства чтения и объединения системных журналов нескольких компьютеров Windows NT в одну БД.

Рекомендуется разрешать пользователям применять алфавитно-цифровые пароли длинной не менее 7 символов и помнить 5 последних паролей. Автоматическую смену паролей рекомендуется ставить каждые 45 дней.

Для проверки паролей пользователей на стойкость рекомендуется использовать программу L0phtCrack, запустив которую на контроллере домена с администраторскими правами, можно выяснить, насколько быстро открываются пароли пользователей.

Рекомендуется как можно раньше устанавливать на используемые программные продукты так называемые заплатки (hotfix) и Service Pack’и. Информацию о них обычно можно получить с WWW-сайта производителя (например, www.microsoft.com).

Если вы хотите быть в курсе последних обнаруженных “дыр” в системе Windows NT, а также получать другую, относящуюся к безопасности NT информацию, вы можете подписаться на список рассылки NTBugTraq (www.ntbugtraq.com).

Чтобы построить действительно защищенную систему, необходимо каждый день просматривать этот и ему подобные списки рассылки и, узнав об обнаруженных уязвимостях, своевременно на них реагировать.

Что такое “прокси-сервер”?

| |

Прокси-сервер остается более или менее прозрачным для остальных участников коммуникационного процесса — пользователя и источника информации в Интернете. Пользователь, осуществляющий доступ к Интернету со своего настольного компьютера, не должен замечать присутствия прокси-сервера между ним и Всемирной сетью помимо тех случаев, когда он пытается обратиться к службе или к узлу Интернета, доступ к которым ему закрыт. А для Web-сервера, получающего по Интернету запросы от прокси-сервера, они должны быть неотличимы от запросов, полученных непосредственно от средства просмотра Web-ресурсов или FTP-клиента.

Описанный сценарий требует, чтобы прокси-сервер был двусторонним, то есть компьютер, на котором он работает, должен быть оснащен двумя сетевыми интерфейсами: один для подключения к сети предприятия, а второй — для связи с внешним миром, в данном случае — с Интернетом

Установка прокси-сервера

MS Proxy Server 2.0 должен устанавливаться на компьютер, работающий под управлением Windows NT 4.0 Server с установленным MS Internet Information Server и Service Pack 3 или выше.

Перед установкой необходимо знать IP-адреса внутренней сети и IP-адрес внешнего интерфейса компьютера, на который устанавливается прокси-сервер.

Т.к. WebProxy для кэширования может использовать только раздел жесткого диска с файловой системой NTFS, на жестком диске должен быть как минимум один такой раздел.

Таблица 1. Настройка доступа к отдельным узлам и доменам Интернета

| Dir | Protocol | Local port | Remote port | Local address | Remote address |

| Both | TCP | Dynamic | Any | Default | Any |

| In | TCP | 21 | Any | Default | Any |

| In | TCP | HTTP Server (port 80) | Any | Default | Any |

| In | TCP | POP3 | Any | Default | Any |

| In | TCP | SMTP | Any | Default | Any |

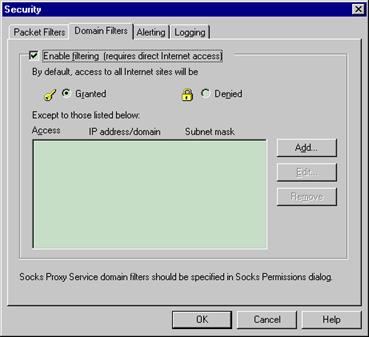

Окно настройки открывается нажатием кнопки Security в свойствах любой из служб прокси и выбором вкладки Domain Filters.

Здесь можно ограничить доступ к конкретным узлам и доменам Интернета в соответствии с политикой организации.

Общая информация

Microsoft Exchange Server предоставляет решения для организаций в области обмена сообщениями и совместного использования информации. Серверная часть Microsoft Exchange включает службу каталога, хранилище информации, агента передачи сообщений, коннекторы. Все эти компоненты запускаются как Microsoft Windows NT сервисы и работают совместно, обеспечивая следующие возможности:

- управление службой каталога Microsoft Exchange Server;

- управление доступом к информации;

- предоставление структурированного архива документов и электронных сообщений;

- передачу и маршрутизацию сообщений - внутри и за пределы организации;

- контроль за состоянием серверов и соединений;

- синхронизацию каталогов на всех серверах во всех отделениях;

- управление репликацией и разрешение конфликтов репликации.

Административная программа

Программа Microsoft Exchange Administrator позволяет администраторам с одного места конфигурировать и управлять всей корпоративной системой - почтовыми ящиками пользователей, шлюзами и серверами, находящимися в любом филиале корпорации. Эта программа дает графическое представление всех компонентов системы в виде иерархической структуры, упрощая выполнение основных операций над группой ресурсов на каждом уровне структуры.

Каталог

Каталог, или адресная книга, Microsoft Exchange Server хранит всю доступную информацию о пользователях и ресурсах организации, включая почтовые ящики, списки рассылки, общие папки, серверы и т.д. Каталог автоматически распространяется на все серверы внутри отделения (Site) и может быть специально настроен для автоматической синхронизации с почтовыми отделениями на других серверах.

Каталог Microsoft Exchange гораздо больше, чем просто адресная книга. В нем может храниться полная информация о пользователях - адрес, телефон, должность и т.д., то есть каталог может использоваться как, например, телефонный справочник организации.

Хранилище информации

Хранилище информации Microsoft Exchange представляет собой структурированный архив для хранения информации, созданной пользователями. Это нереляционная база данных, разработанная для хранения разнородной информации (такой, как электронная почта, файлы вложений, графика, звук, видео), которая предоставляет быстрый доступ к этим данным. Администраторы имеют возможность:

- устанавливать ограничения на размер хранимых общих и личных папок;

- устанавливать временной лимит и автоматически удалять из хранилища устаревшую информацию;

- определять права доступа к общим папкам;

- тиражировать общие папки по заданному расписанию.

Хранилище информации состоит из двух баз данных: одна используется для хранения личных папок пользователя, другая - для общих папок. Механизм репликаций позволяет автоматически распространять информацию, хранимую в общих папках, на любые серверы Microsoft Exchange.

Личные папки хранят информацию, принадлежащую отдельным пользователям. Только владельцы этих папок могут делегировать права доступа к информации, хранимой в этих папках. Личные папки хранятся в компьютере, на котором установлен Microsoft Exchange Server, и управляются владельцем этой папки.

Общие папки являются ключевым компонентом Microsoft Exchange Server. Благодаря возможности тиражирования этих папок, пользователи имеют доступ к одной и той же информации, независимо от их местонахождения.

Администратор имеет множество средств управления процессом тиражирования. Он может, например, установить различные параметры: время, когда начинается тиражирование, какая информация должна распространяться по организации и т.д.

Агент передачи сообщений

Агент передачи сообщений (Message Transfer Agent - MTA) служит для маршрутизации и передачи данных на другие серверы и почтовые системы. Это - основа коммуникационной инфраструктуры Microsoft Exchange Server.

Агент передачи сообщений использует четыре компонента для передачи данных:

1. Site коннектор;

2. RAS (Remote Access Service) коннектор;

3. X.400 коннектор;

4. Internet Mail Connector;

5. Newsfeed.

Site коннектор -наиболее эффективный путь для соединения двух отделений (Sites, а точнее - двух MS Exchange серверов), легко настраиваемый и использующий любые сетевые протоколы. Однако для его применения требуется постоянное соединение с высокой скоростью, то есть соединение по сети или выделенный канал. RAS (Remote Access Service) коннектор - частный случай Site коннектора. Но вместо постоянного соединения для его настройки используется сервис удаленного доступа, то есть связь по асинхронным (телефонным) линиям. Такая связь может устанавливается по заданному расписанию.

X.400 коннектор соответствует стандартам X.400 Международного комитета по телефонии и телеграфии (МКТТ), опубликованным в 1984 и 1988 году. Обычно используется, когда необходима передача сообщений в общественные X.400 системы.

Internet Mail Connector позволяет пользователям обмениваться сообщениями с пользователями Internet. Internet Mail Connector поддерживает протоколы SMTP, POP3, IMAP4. Newsfeed – служба, поддерживающая протокол обмена новостями с сетью USENET по протоколу NNTP.

Internet Mail Connector также поддерживает стандарт Internet, известный как MIME (Multipurpose Internet Mail Extension), для передачи мультимедийных объектов, включая текстовые документы, PostScript* и бинарные файлы, графику, видео, голосовые сообщения и др. Кроме того, Internet Mail Connector поддерживает стандарты для передачи бинарных файлов вложений (Аttachments), использующих UUENCODE.

Internet Mail Connector можно настроить как SMTP клиент, как SMTP сервер или как и клиент, и сервер одновременно. Как сервер, он ожидает соединения с хостом SMTP для принятия сообщений. А как клиент, он инициирует связь с хостом SMTP для отправки исходящих сообщений.

Internet Mail Connector может функционировать как SMTP хост, выполняя маршрутизацию передачи сообщений. Он обращается к серверу имен домена (Domain Name Server) или локальному хосту для того, чтобы определить, куда сообщение должно быть доставлено. Если получатель находится в другой SMTP системе, то Internet Mail Connector или доставит сообщение на искомый SMTP хост, или перешлет на другой SMTP хост для дальнейшей маршрутизации.

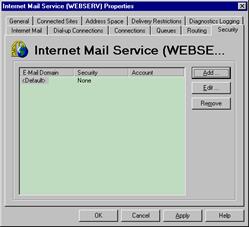

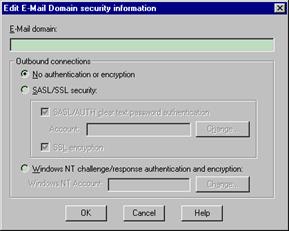

Security

Кнопка Add позволяет указать почтовые домены, при соединении с которыми сервер должен использовать SASL / SSL соединение (с аутентификацией или шифрованием), либо аутентификацию и шифрование Windows NT.

Для нашей организации рекомендуется оставить настройки без изменений.

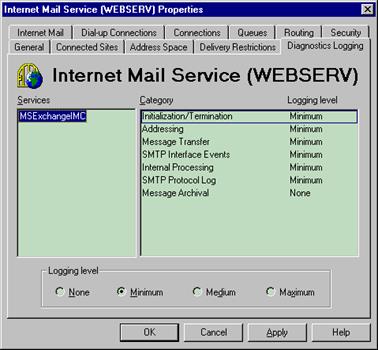

Diagnostics Logging

В случае если используется схема без шлюза и аутентификации, рекомендуется поставить уровень протоколирования событий Message Transfer и SMTP protocol Log на Medium и каждый день проверять журнал событий Windows NT. В остальных случаях настройки оставляются на усмотрение администратора.

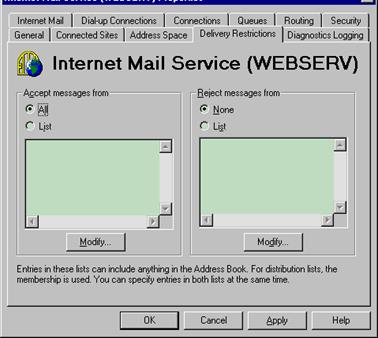

Delivery Restrictions

Здесь можно указать, от каких пользователей принимать сообщения (Accept messages from) и отвергать (Reject messages from). Рекомендуется оставить прием сообщений от всех пользователей, хотя в соответствии с политикой безопасности организации некоторые пользователи могут быть ограничены в правах.

Безопасность сервера IIS

Интернет-сервер (Internet Information Server, US) обеспечивает доступ по сети к файловым и вычислительным ресурсам компьютера с операционной системой Windows NT по протоколам HTTP, FTP, Gopher.

При подключении к Интернету информационные ресурсы становятся доступны огромному неконтролируемому сообществу, поэтому здесь администратор должен найти способ жестко ограничить спектр допустимых для пользователя действий.

Введение в IIS

Рассмотрим вкратце назначение каждого из трех протоколов Интернет-сервера.

Проще всего передать информацию с одного компьютера на другой в виде файла данных, т.е. по протоколу передачи файлов (File Transfer Protocol, FTP). В этом протоколе используются обычные категории файловых систем: в каталогах, образующих древовидную структуру, находятся файлы данных.

Протокол Gopher предназначен для распределенных систем поиска и извлечения документов. Система Gopher использует концепцию каталога, содержащего отдельные документы. Каталоги Gopher можно расположить на разных компьютерах, при этом связав их в единую сетевую структуру. В последнее время протокол Gopher практически полностью вытеснен протоколом HTTP, поэтому в дальнейшем мы его рассматривать не будем.

Протокол передачи гипертекста (Hypertext Transfer Protocol, HTTP) служит для передачи информации вместе с признаком, указывающим тип данных. Изначальная цель его разработки — создание распределенных информационной систем, построенных по принципу гипертекста. Свидетельство успеха этого проекта — «Всемирная паутина» WWW (World Wide Web), основой которой как раз и является HTTP.

Анонимный доступ

Проще всего при помощи IIS публиковать общедоступную информацию. При этом клиенты используют средства анонимного доступа, предусмотренные в каждом из протоколов IIS, и их подлинность не проверяется. В операционной системе Windows NT для работы таких вот «гостей из Интернета» выделяется специальная учетная запись пользователя. Программа установки IIS автоматически создает новую учетную запись с именем IUSR_имя_сервера, присваивает ей случайный пароль, и именно она используется в дальнейшем для обозначения гостей из Интернета. Администратор может указать и любую другую учетную запись. Потребность в смене учетной записи может возникнуть, например, если на нескольких серверах крупного Web-узла анонимный доступ к ресурсам должен осуществляться от одного и того же имени.

Таким образом, чтобы позволить обращаться к тому или иному ресурсу системы при анонимном доступе через IIS, администратор системы должен установить разрешения для данной учетной записи. Например, если папки, к которым возможен анонимный доступ, находятся на файловой системе NTFS, администратор может контролировать доступность отдельных файлов, регулируя права этой учетной записи, обозначенные в связанных с файлами списках разрешений.

Авторизованный доступ

Организация авторизованного доступа к информации через IIS связана с целым рядом проблем. Прежде всего это вопрос производительности. Дело в том, что клиент HTTP сначала будет пытаться выполнить каждый запрос анонимно и только в том случае, если это не удастся, произведет повторный запрос с указанием имени и пароля пользователя. Дублирование запроса приводит к увеличению накладных расходов, а отсюда следует первое правило администратора: устанавливать авторизованный доступ только на ресурсы, действительно содержащие конфиденциальную информацию. Например, на файлы с текстом можно установить разрешения только для определенной группы пользователей, а доступ к файлам с графическими изображениями, которые вложены в текст и служат только для оформительских целей, разрешить и для учетной записи гостя из Интернета.

Проверка подлинности в FTP

Стандарт на протокол FTP описан в RFC959.

Контроль доступа в FTP осуществляется простейшими средствами проверки подлинности пользователя. Для этого предусмотрены команды USER, PASS и АССТ — они передают по управляющему каналу имя и пароль пользователя, а также идентификатор учетной записи. Однако заметьте: эти параметры передаются в пакетах протокола IP в открытом виде. Поэтому злоумышленник, имеющий возможность перехватить пакеты сессии управляющего канала, легко узнает пароль пользователя.

Как и большинство других серверов FTP в Интернете, служба FTP из комплекта Windows NT, поддерживает возможность анонимного доступа к информации. Для этого пользователю нужно указать в команде USER специальное имя anonymous, а в качестве запрашиваемого пароля — ввести почтовый адрес, подлинность которого не проверяется и который применяется только для записи в журнал сервера FTP.

Проверка подлинности в HTTP

Протокол НТТР/1.0 описан в RFC1945, формат MIME (Multipurpose Internet Mail Extensions) — в RFC1521. В январе 1997 года в виде RFC2068 опубликовано предложение по разработке нового стандарта HTTP/1.1, который должен существенно повысить производительность информационного обмена между клиентом и сервером.

Текущая версия протокола HTTP рассчитана в основном на анонимный доступ к серверу. Вместе с тем предусмотрена и возможность контроля доступа механизмами проверки подлинности типа вызов-ответ. Сервер HTTP из состава Windows NT может использовать две таких схемы: Basic и Windows NT Challenge-Response.

Механизм Basic в HTTP

Клиент запрашивает сервер, указывая универсальный идентификатор ресурса URI. Сервер обнаруживает, что для доступа к ресурсу требуется идентификация пользователя, возвращает клиенту код ответа 401 (Unauthorized) и включает в сообщение строку заголовка, где указывается схема проверки подлинности, принимаемой сервером (Basic), и название области сети. в которую входит данный сервер. Все серверы в пределах одной области проверяют подлинность по одному списку пользователей.

Клиент может сделать следующий запрос к серверу, указав в первой строке запроса тот же идентификатор ресурса URL, но включив в сообщение строку заголовка, в которой передается имя и пароль пользователя, записанные через двоеточие и закодированные методом BASE64 (3 исходных байта кодируются 4 символами алфавита BASE64).

Таким образом, по схеме Basic пароль пользователя передается по сети в открытом виде.

Возможные атаки

Сервер IIS для проверки подлинности использует базу учетных записей Windows NT. С одной стороны, это позволяет легко регулировать доступ к ресурсам системы. С другой — при определенных условиях злоумышленник может узнать пароль, указанный пользователем в процессе проверки сервером IIS его подлинности. В таком случае этот пароль можно применить не только для доступа через IIS, но и для любых других операций в сети.

Перехват пароля

При проверке подлинности по протоколам FTP и HTTP (Basic) пароль пользователя передается по сети открытым текстом. Любой злоумышленник, способный перехватить пакеты, идущие от клиента к серверу, легко узнает этот пароль. Поэтому применять эти механизмы не рекомендуется.

Подбор пароля

Механизм проверки подлинности NTLM несколько более защищен. Однако. перехватив пару «вызов-ответ», злоумышленник может применить программу простого перебора и восстановить пароль пользователя. Возможность этой атаки усугубляется тем, что, во-первых, Internet Explorer для Windows 95 и Windows NT 4 передает на сервер имя и пароль пользователя, даже не оповещая последнего об этом. А во-вторых, по сети передается результат шифрования, основанный на пароле LAN Manager, который защищен сравнительно слабо.

Атака Man-in-the-Middle

Атака на механизм «вызов-ответ», называемая Man-in-the-Middle, может быть с минимальными изменениями проведена по протоколу HTTP.

1. Пользователь Internet Explorer пытается получить доступ к WEB-серверу злоумышленника. Тот идентифицирует «жертву» и инициирует проверку подлинности по механизму NTLM.

2. Злоумышленник издает запрос на атакуемый сервер в домене жертвы, чтобы открыть сессию SMB.

3. Сервер генерирует злоумышленнику ответ, содержащий случайный «вызов».

4. Система злоумышленника транслирует этот же «вызов» по протоколу HTTP.

5. Internet Explorer, применив пароль пользователя, формирует «ответ» и передает его на проверку злоумышленнику.

6. Злоумышленник транслирует «ответ» пользователя атакуемому серверу и, естественно, получает к нему доступ.

Самое неприятное в этой атаке то, что пользователь может даже не подозревать, что сведения о нем переданы на сервер в Интернете.

Рекомендации по защите сервера IIS

Инсталляция сервера IIS

Если IIS не был установлен в процессе инсталляции Windows NT, то его можно инсталлировать, запустив файл inetins.exe из директории %SystemRoot%\system32.

Так как Web-сервер нашей типовой организации размещен в локальной сети, для его работы через прокси-сервер необходимы некоторые специальные настройки:

1. На компьютере, выполняющем роль Web-сервера, должен быть инсталлирован WinSock Proxy client.

2. Необходимо создать текстовый файл wspcfg.ini и поместить его в директорию с файлом inetinfo.exe (%SystemRoot%\system32\inetsrv). Содержимое файла wspcfg.ini:

[inetinfo]

ServerBindTcpPorts=21,20,80

LocalBindTcpPorts=20

KillOldSession=1

Persistent=1

Forcecredentials=1

3. Если используется разграничение доступа в Интернет, необходимо создать специальную учетную запись, от имени которой будет происходить авторизация службы Web-сервера в MS Proxy Server’e (например, “InetInfo”). Далее, необходимо с помощью утилиты CredTool, входящей в состав WinSock Proxy Client, указать файлу inteinfo.exe действовать от имени этой учетной записи. Для нашего примера это будет команда credtool –w –n inetinfo –c InetInfo domain password

4. В свойствах WinSock необходимо создать два протокола:

| Параметр | 1 | 2 |

| Protocol Name | FTP Server | HTTP Server |

| Initial Connection | 21 TCP Inbound | 80 TCP Inbound |

| Port Range | 1025-500 | - |

| Type | TCP | - |

| Direction | Inbound |

5. Разрешить работать через эти протоколы учетной записи, от имени которой действует служба IIS («InetInfo»).

6. Инсталлировать заплатку с сервера Microsoft (http://support.microsoft.com/support/kb/articles/Q236/0/01.ASP).

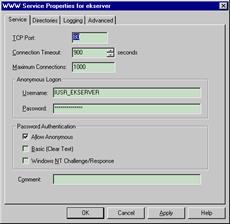

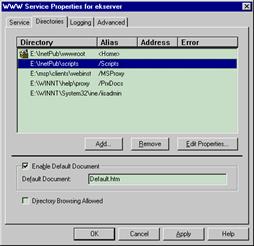

Настройка службы WWW

Основные настройки приведены на рисунках выше.

Следует обратить внимание, что для папки /Scripts следует установить только разрешение Execute, для остальных – Read.

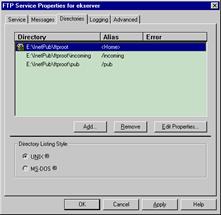

Настройка службы FTP

Как это принято в Интернет, рекомендуется в FTP-директории создать папки pub и incoming. Из папки pub посетитель может только читать информацию, а в папку incoming – только записывать. Для этого необходима довольно сложная комбинация разрешений NTFS и IIS.

Настройки IIS приведены на рисунках ниже. В них предполагается, что компьютер имеет имя EKSERVER и созданный по умолчанию пользователь, которым олицетворяется IIS-анонимный пользователь, называется IUSR_EKSERVER.

Разрешения NTFS для пользователя IUSR_EKSERVER приведены в списке:

1.Для папки ftproot – Read (RX)(RX);

2.Для папки incoming – Special Access (RW)(W);

3. Для папки pub – Read (RX)(RX).

Дополнительные меры защиты

Не рекомендуется Web-дизайнерам и Web-программистам давать доступ к WWW-директориям по протоколу FTP. Вместо этого лучше сделать ее доступной по внутренней сети и работать только оттуда.

Рекомендуется отслеживать и хранить лог-файлы IIS в течение длительного времени. Быть может, эти файлы годичной давности помогут доказать вам, что атака на Bank of New York с вашего сервера была произведена не вами, а кем-то, кто ранее сумел взломать его.

При наличии невысокоскоростного канала в Интернет рекомендуется ограничить максимальную скорость доступа к Web-серверу, чтобы какая-то часть канала всегда была доступна вашим пользователям. По этой же причине (а также в зависимости от мощности Web-сервера) лучше ограничить максимальное число FTP и HTTP-соединений.

Разделы реестра HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\W3SVC\Parameters\Virtual Roots и HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\MSFTPSVC\Parameters\Virtual Roots рекомендуется открыть для полного доступа только ОС и администраторам.

Отслеживать появление в каталогах IIS неизвестных файлов, особенно с расширениями com, exe, dll в папках с разрешением Execute.

Следить, чтобы удаленный пользователь не мог по протоколу FTP, закачав в папку incoming большое количество информации, переполнить жесткий диск Web-сервера.

Обеспечение защищенности информации при сбоях и отказах отдельных компьютеров и их компонентов

Потери информации в результате отказов компьютеров и их компонентов происходят довольно часто. Однако почему многие организации не обращают на это должного внимания, не предпринимая никаких усилий для предотвращения потерь в результате, например, скачков и отключений электроэнергии, пожаров и т.д.

Ниже мы рассмотрим, что следует считать обязательным для рассматриваемой нами типовой организации с точки зрения данной проблемы.

Надежность сервера

Надежность является одним из самых важных критериев выбора сервера. В серверах, по сравнению с обычными ПК, надежности аппаратных компонентов уделяется значительно большее внимание. Они проходят более тщательный отбор и тестирование, ведь выход из строя сервера приведет к прекращению работы десятков пользователей. Сейчас для серверов нередко используют технологии, которые ранее были привилегией корпоративных машин.

По данным статистики, наиболее часто выходят из строя механические детали, в первую очередь дисководы и вентиляторы. Блоки питания, микросхемы оперативной памяти, контроллеров и сетевых плат ломаются реже. Поломки центральных процессоров (если это не связано с проблемами охлаждения) случаются редко.

Следовательно, меры по повышению надежности должны быть сконцентрированы на самых уязвимых компонентах.

Для исключения проблем с охлаждением в серверах устанавливают избыточные вентиляторы. Но это характерно для машин старшего и отчасти среднего уровня. Более того, при выходе из строя вентилятора серверы солидных производителей способны генерировать сигналы тревоги. Некоторые модели серверов при превышении порогового значения температуры автоматически отключаются, чтобы не было более тяжких последствий.

Самым популярным способом повышения надежности дисковой подсистемы является применение массивов RAID с горячей заменой дисков, особенно по спецификации RAID-5 и RAID-3. Более изощренные и надежные спецификации, такие, как RAID-53, не нашли применения в системах начального и среднего уровня.

К сожалению, применение массивов RAID далеко не всегда гарантирует надежность дисковой подсистемы. Особенно это касается самых современных дисковых накопителей SCSI с частотой вращения 10 000 об/мин. Дело в том, что подобные диски очень сильно нагреваются в процессе работы (до 70 градусов Цельсия). За эту особенность их иногда называют утюгами. Если дисководы размещены в посадочных слотах близко друг от друга, то из-за плохой вентиляции они часто выходят из строя. Поэтому последние версии SCSI-дисков лучше устанавливать с зазором между ними. Некоторые, хотя далеко не все дисководы снабжаются собственными вентиляторами.

Все системы старшего уровня и многие среднего уровня допускают установку дублированных блоков питания (обычно данная опция предоставляется факультативно). Однако большинство администраторов не видит в этом необходимости. И, наверное, зря. Если к каждому блоку питания подключить собственный источник бесперебойного питания, то это значительно уменьшит для серверов возможность потери электропитания при выходе из строя как блока питания, так и ИБП.

Во многих серверах (даже начального уровня) устанавливают микросхемы оперативной памяти с коррекцией ошибок (ECC). Но реально фирменные микросхемы солидных производителей редко выходят из строя в процессе работы сервера (что привело бы к запуску механизма коррекции ошибок). Обычно микросхемы выходят из строя при перевозке или при установке в сервер, т. е. до начала его работы. К тому же память ECC слишком дорога. В большинстве своем для серверов годятся обычные микросхемы памяти с контролем четности. Но для критических применений (там, где недопустимы перерывы в работе сервера) лучше перестраховаться и использовать память ECC.

Рекомендации по выбору серверов

Как правило, выбор серверов для организации – непростая задача. Выбор зависит от функций сервера, от требуемого уровня его надежности, от финансовых возможностей организации и т.п. Тем не менее, существует несколько общих моментов с точки зрения защищенности информации, хранимой на сервере и его надежного функционирования.

1.Следует рассмотреть возможность покупки «фирменных» серверов таких производителей, как Compaq, Dell, IBM и т.п. Если клиентские машины могут быть дешевыми, неизвестно какой сборки, то к выбору сервера следует подойти более ответственно. Даже если сервер будет стоить в несколько десятков раз дороже типичной клиентской машины, это окупится его более высокой надежностью и производительностью. В том случае, если покупка дорогой машины невозможна, следует выбирать компоненты с повышенной надежностью, в первую очередь – жесткие диски, материнские платы, устройства бесперебойного питания.

2.Для файловых серверов и серверов баз данных просто необходимы устройства резервного копирования. Здесь трудно дать какие-либо конкретные рекомендации, так выбор средств резервного копирования зависит от объемов хранимых данных. Обычно резервное копирование осуществляют на магнитные ленты или МО-диски.

3.Для серверов желательны схемы с избыточностью компонентов. Рекомендуется применять схемы с зеркалированием или дублированием дисков, тем более что Windows NT позволяет реализовать некоторые уровни RAID программно. Для повышенных требований к скорости дублирования можно рассмотреть возможность применения аппаратных контролеров RAID. Кроме того, если в качестве сервера организация использует не обычный компьютер, то рекомендуются схемы с несколькими вентиляторами и двумя блоками питания.

4.Следует по возможности применять диски SCSI.

5.Источник бесперебойного питания для сервера просто необходим. Рекомендации по его выбору приведены ниже.

6.В случае, если предъявляются специальные требования, рассмотрите сервера с возможностью «горячей» замены компонентов, памятью ECC и т.п. К сожалению, Windows NT 4.0 очень слабо поддерживает возможность “горячей” замены.

Рекомендации по выбору клиентских машин

Для клиентских машин необходимо использовать сетевые фильтры типа Pilot, особенно там, где есть лазерные принтеры. Источники бесперебойного питания – еще более лучший выбор.

Частой ошибкой является покупка дешевой материнской платы. Рекомендуется брать платы среднего или высокого ценового диапазона.

Дата: 2019-05-28, просмотров: 299.